Как обезопасить себя от взлома: кража пароля хакерами

Содержание:

- Если есть доступ к системе

- Общемировые закономерности в паролях

- Безопасность телефона и пароли

- Сброс пароля «Администратора»

- Подключение к WI-fi сети с компьютера

- Хакеры находят секретные данные в JavaScript-файлах

- Microsoft Office и защита паролем

- 5 лучших средств восстановления паролей Microsoft Office

- Как защититься от взлома телефона

- С помощью отладки по USB

- Разблокировка Андроида

- Как разблокировать компьютер или ноутбук с установочного диска?

- Какие программы использовать для взлома

- Варианты для определенных моделей

- Как взламывают пароли

- Что такое взлом паролей?

- Итог

- Респект за пост! Спасибо за работу!

Если есть доступ к системе

Итак, первый вариант развития событий: вы прекрасно помните: пароль от учетной записи и можете получить доступ к «Виндовс». В таком случае вы можете с помощью стандартных средств снять защиту входа и использовать открытую систему. Если вы пользуетесь учетной записью администратора, то сможете менять пароли и данные любых аккаунтов на данной Windows.

Через командную строку

Чтобы удалить или изменить пароль через командную строку, воспользуйтесь следующим руководством:

- В меню «Пуск» в строке поиска вписываем запрос «cmd», после чего кликаем на приложение правой кнопкой мыши и запускаем его от имени администратора.

- Перед вами появится черный экран со строкой ввода. Если вы не помните название учетной записи, то введите команду net users.

- Появится список всех профилей, созданных в этой системе. Запоминаем имя и вводим команду net user homepc ‘’’’, где homepc – название учетки, как показано на скриншоте.

- Теперь можно закрыть командную строку и проверить, удалось ли распаролить аккаунт.

Через «Учетные записи пользователей»

Второй универсальный способ работает через интерфейс Windows. Смена защитных комбинаций осуществляется через окно «Учетные записи пользователей». Сделать это можно так:

- Сначала нужно открыть меню «Пуск» и кликнуть по иконке профиля в верхней части.

- Откроется мастер настроек, в котором можно создать, отключить профиль или отменить защиту. Нажмите на отмеченную кнопку.

- Теперь нужно ввести текущую комбинацию в соответствующее поле с кружочками или зведочками. Нажмите на «Удалить пароль».

- Готово! Снятие пароля выполнено, что можно проверить, если выключить учетную запись и зайти заново.

Мастер сброса паролей

Отдельно стоит отметить вариант с созданием вспомогательной дискеты или флешки. На ней хранятся все данные для авторизации. В случае утери пароля вы сможете автоматически отменить его с помощью этого носителя:

- Нужно снова открыть окно с настройками учетной записи.

- Здесь выберите пункт «Создание дискеты сброса пароля» в левом столбике.

- На первом экране нажмите «Далее».

- Далее, нужно выбрать хранилище для паролей.

- Теперь ввести текущий пароль и нажать «Далее».

- Процедура создания займет 1-2 минуты.

- Для завершения нажмите «Готово».

- Теперь нужно выйти из системы. Когда вы увидите заставку активации пароля нажмите на отмеченную кнопку. Флешка или дискета должна быть подключена к ПК!

- Появится уже знакомый мастер. Жмем «Далее».

- Теперь нужно найти, какой внешний накопитель является восстанавливающей флешкой.

- На следующем этапе можно ввести новые пароли или оставить пустые поля по умолчанию, если не хотите снова сделать запароленный профиль.

- На последнем этапе программа принимает изменение данных после нажатия на кнопку «Готово».

Сторонняя программа

Существует софт под названием Ophcrack, позволяющий взломать аккаунт или сменить пароль администратора из-под рабочей ОС, но при наличии сетевого доступа. Также вы можете восстановить общий доступ к компьютеру и без запуска ОС. Для этого нужно создать загрузочную флешку с утилитой Ophcrack.

- Запустить приложение от имени администратора.

- В меню «Load» нажать на отмеченный пункт.

- В таблице появятся все найденные учетные записи – администраторская, гостевые, профили из домашней группы и так далее. В колонке «NT Pwd» отображаются пароли.

- Для начала процедуры взлома выделите учетную запись и нажмите на «Crack».

- В колонке «NT Pwd» появится пароль от нужного профиля. Срок процедуры взлома может составлять от 1 минуты до нескольких часов в зависимости от сложности комбинации.

Не рекомендуем качать софт для взлома через торрент или сторонние сайты! Вы рискуете не только не обнулить или обойти защиту учетки с правами администратора или гостя, но и вовсе испортить систему вирусами.

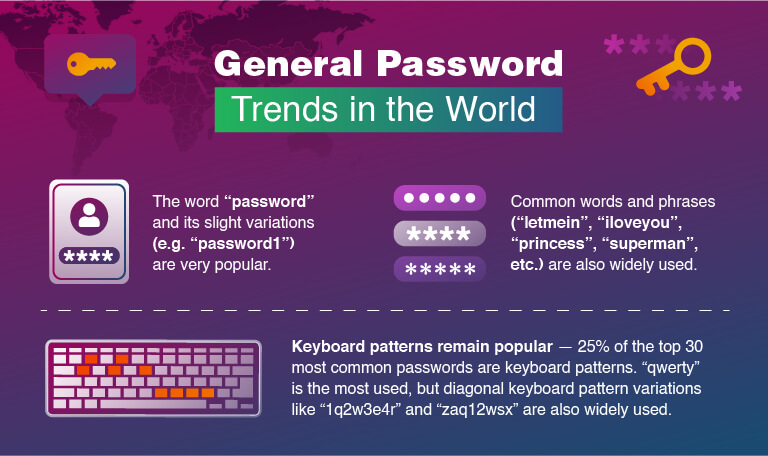

Общемировые закономерности в паролях

- Слово “password” (пароль) и его вариации (например “password1”) имеют высокую популярность.

- Помимо этого, широко используются общеупотребимые слова и фразы (“letmein”, “iloveyou”, “princess”, “superman” и т.д.).

- Также остаются популярными определенные комбинации клавиш — 25% из 30 самых популярных паролей являются комбинациями клавиш. “qwerty” является самой популярной комбинацией, при этом также широко представлены диагональные комбинации, такие как “1q2w3e4r” и “zaq12wsx”.

Самые популярные пароли – последовательности цифр

Одними из самых слабых и простых для взлома паролей во всем мире являются комбинации цифр. Возрастающие (например 123456) и повторяющиеся (например 111111) цифровые комбинации наблюдаются в 8 из 10 и 13 из 30 самых используемых паролей.

Мы также заметили несколько особенностей при анализе паролей по странам:

- Во всех странах одним из самых популярных паролей является слово “привет” (на соответствующем языке), которое присутствует практически во всех списках 20 самых популярных паролей по странам.

- В десятку наиболее популярных паролей в странах-любителях футбола – Испании и Италии – входят названия известных футбольных команд.

- Пользователи из Германии и Испании отдают предпочтение числовым комбинациям.

- Пользователи из России чаще других используют в качестве пароля комбинации клавиш.

Безопасность телефона и пароли

Безопасность телефона обеспечивают не только классические пароли и ПИН-кода, а также множество других служб в телефоне, в их числе:

- графический ключ;

- сканер отпечатков пальцев;

- FaceID.

Стандартный пароль представляет собой код из установленного пользователем количества знаков. В данном типе защиты могут присутствовать цифры, знаки препинания, служебные символы, а также латинские буквы.

Графический ключ — метод, в котором дисплей смартфона разделяется на несколько точек, а пользователь должен соединить их в правильном порядке, чтобы получить доступ к мобильному аппарату.

Сканер отпечатков пальцев присутствует практически на всех современных телефонах. Пользователь может выбрать любой из своих пальцев и приложить его к специально отведённому для этого месту. При каждом новом приложении мобильное устройство будет разблокировано.

FaceID — новейшая служба защиты смартфон от нежелательных пользователей. Работает данная функция при помощи специальной камеры, которая запоминает черты пользователя и предоставляет ему доступ к телефону, когда он посмотрит на дисплей.

Но, несмотря на всё многообразия служб защиты мобильного устройства, любой из этих способов можно обойти, если знать определённые методы того, как взломать телефон.

На просторе интернета можно найти несколько обучающих видеороликов по взлому экрана блокировки.

Сброс пароля «Администратора»

По умолчанию пароль для входа в данную учетную запись имеет нулевое значение, то есть пуст. Если же он был изменен (установлен), а потом благополучно утерян, могут возникнуть проблемы при выполнении некоторых операций. Например, задачи в «Планировщике», которые должны запускаться от имени Администратора, окажутся неработоспособными. Разумеется, вход в систему этому пользователю также будет закрыт. Далее мы разберем способы сброса пароля для учетной записи с именем «Администратор».

Способ 1: Системная оснастка

В Виндовс имеется раздел управления учетными записями, в котором можно быстро изменить некоторые параметры, в том числе и пароль. Для того чтобы воспользоваться ее функциями, необходимо иметь права администратора (должен быть выполнен вход в «учетку» с соответствующими правами).

-

Нажимаем правой кнопкой мыши на значок «Пуск» и переходим к пункту «Управление компьютером».

-

Раскрываем ветку с локальными пользователями и группами и жмем на папку «Пользователи».

-

Справа находим «Администратора», нажимаем на него ПКМ и выбираем пункт «Задать пароль».

-

В окне с предупреждением системы жмем «Продолжить».

-

Оставляем оба поля ввода пустыми и ОК.

Теперь можно войти в систему под «Администратором» без пароля. Стоит отметить, что в некоторых случаях отсутствие этих данных может приводить к ошибке «Недопустим пустой пароль» и ей подобным. Если это ваша ситуация, внесите в поля ввода какое-нибудь значение (только не забудьте его потом).

Способ 2: «Командная строка»

В «Командной строке» (консоли) можно выполнять некоторые операции с системными параметрами и файлами без использования графического интерфейса.

- Запускаем консоль с администраторскими правами.

Подробнее: Запуск «Командной строки» от имени администратора в Windows 10

-

Вводим строчку

И нажимаем ENTER.

Если требуется задать пароль (не пустой), вводим его между кавычками.

Изменения вступят в силу немедленно.

Способ 3: Загрузка с установочного носителя

Для того чтобы прибегнуть к данному методу, нам понадобится диск или флешка с той же версией Виндовс, что установлена на нашем компьютере.

Подробнее:Руководство по созданию загрузочной флешки с Windows 10Настраиваем BIOS для загрузки с флешки

-

Загружаем ПК с созданного накопителя и в стартовом окне нажимаем «Далее».

-

Идем в раздел восстановления системы.

-

В запущенной среде восстановления переходим в блок устранения неисправностей.

-

Запускаем консоль.

-

Далее вызываем редактор системного реестра, введя команду

Жмем клавишу ENTER.

-

Кликаем по ветке

Открываем меню «Файл» в верхней части интерфейса и выбираем пункт «Загрузить куст».

-

Используя «Проводник», переходим по пути, указанному ниже

Среда восстановления меняет буквы дисков по неизвестному алгоритму, поэтому системному разделу чаще всего присваивается литера D.

-

Открываем файл с именем «SYSTEM».

-

Присваиваем какое-нибудь название создаваемому разделу и жмем ОК.

-

Открываем ветку

Затем также раскрываем только что созданный раздел и нажимаем на папку «Setup».

-

Двойным кликом открываем свойства ключа

В поле «Значение» вносим следующее:

-

Также присваиваем значение «2» параметру

-

Выделяем наш созданный ранее раздел.

В меню «Файл» выбираем выгрузку куста.

Нажимаем «Да».

-

Закрываем окно редактора реестра и выполняем в консоли

-

Перезагружаем машину (можно нажать кнопку выключения в среде восстановления) и загружаемся в обычном режиме (не с флешки).

После загрузки вместо экрана блокировки мы увидим окно «Командной строки».

Этими действия мы сбросили пароль «Администратора». Также можно задать для него свое значение (между кавычек).

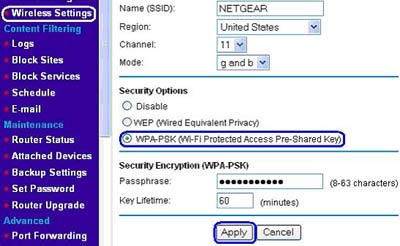

Подключение к WI-fi сети с компьютера

В настоящее время вай-фай является одним из наиболее распространенных способов раздачи интернета на ограниченном по площади пространстве. Конечно, далеко не каждая точка находится в открытом доступе. Такая картина чаще всего наблюдается в общественных местах, вроде торгового центра или кафе.

А вот в жилом секторе сплошь и рядом точки wi-fi «засекречены». И чем сложнее придумываются меры по их защите, тем более изощренные способы взлома появляются. Рассмотрим наиболее распространенные из них:

- Подбор пароля. Один из наиболее простых (но не самых действенных) способов. В этом случае вам придется вручную подбирать пароль от соседского wi-fi. Как ни странно, но многие люди не особо изощряются в придумывании сложных паролей для своих wi-fi сетей, поэтому часто встречаются простые цифровые пароли, вроде 12345678, 87654321, 00000, password и другие. Чтобы взломать чужой пароль таким способом, потребуется немалое количество времени и то, если вам повезет и сосед окажется не столь изобретателен.

-

Изменение mac-адреса. Не все владельцы сетей wi-fi ограничиваются стандартным способом защиты: некоторые вместо пароля применяют особую фильтрацию устройств по mac-адресам. Это означает, что сеть визуально выглядит незащищенной и доступной, но на деле это совсем не так, потому что попытка к ней подключиться закончится провалом. Для начала необходимо разобраться в том, что такое mac-адрес? Это – идентификатор, устанавливаемый для всех устройств в сети отдельно. Есть программы, которые позволяют «подсмотреть», какие адреса являются разрешенными для определенной wi-fi сети. После чего вам останется лишь изменить mac-адрес своего компьютера на один из разрешенных.

- Использование специальной программы-взломщика. Программы-взломщики пароля выполняют ту же работу, которую делаете вы в ручном режиме – они подбирают возможные комбинации. Только ваши силы и фантазия могут иссякнуть через полчаса, а эти программы будут работать до тех пор, пока не будут перепробованы все возможные комбинации. Соответственно, вам придется запастись терпением, поскольку процесс может затянуться на дни или даже недели. К наиболее популярным программам-взломщикам относят такие как Aircrack-ng, AirSlax, Wi-fi Sidejacking CommView for Wi-Fi. Эти программы имеют удобный интерфейс, понятный даже неопытным компьютерным пользователям. Принцип их работы очень прост: после запуска они начинают подбирать возможные вариации пароля, начиная с наиболее популярных и так далее по убыванию.

- Дешифровка перехваченных пакетов данных. Для того чтобы воспользоваться этим способом, необходимо понимать, в первую очередь, по какому принципу работает wi-fi. Роутер, к которому подключен интернет-кабель или же wi-fi-адаптер, подключенный к компьютеру, раздают интернет в окружающее пространство. При попытке подключиться с любого устройства к раздаваемому интернету посылается запрос компьютеру, затем сверяется пароль и происходит подключение в случае совпадения. Даже после подключения к сети wi-fi, роутер/адаптер все еще обменивается пакетами данных с подключенным устройством. Они содержат разного рода информацию, в том числе пароль от сети. Эти данные можно, соответственно, перехватить и расшифровать. Эта задача из непростых, а, значит «по зубам» она лишь тем, кто обладает высоким уровнем знаний в области компьютерных технологий.

Хакеры находят секретные данные в JavaScript-файлах

- Для отладочных целей.

- Для целей локальной разработки.

- В виде комментариев, предназначенных для тех, кто будет поддерживать проект позже.

meggf

▍Что делать?

- Минифицируйте код. Благодаря этому код обфусцируется. Подобная обработка кода обратима, но благодаря ей можно обойти многие автоматические сканеры, что уменьшает потенциальные возможности атаки.

- Оставляйте в коде только абсолютный минимум ключей и путей к API. В то время как без некоторых из них обойтись не получится, о большинстве из них сказать того же самого нельзя. Оставляйте в коде только те ключи, которым совершенно необходимо в нём присутствовать.

- Понизьте разрешения, связанные с ключами, до абсолютного минимума. Если вспомнить пример с сервисом картографической информации, то можно сказать, что ключи должны быть такими, чтобы с их помощью можно было бы делать только то, для чего они предназначены, и чтобы пользоваться ими можно было бы только там, где они должны использоваться. Удостоверьтесь в том, что эти ключи нельзя использовать для атаки на систему.

- Используйте те же инструменты для автоматического сканирования кода, которые используют хакеры. Включайте их в системы непрерывной интеграции. Особенно это касается средств для поиска строковых паттернов, которые работают очень быстро. Используйте простые инструменты вроде или для поиска строк. Такая проверка кода сродни тестам. Она позволяет убедиться в том, что разработчики не оставляют в коде дыр, которыми может воспользоваться злоумышленник для взлома системы.

- Внедрите у себя практику код-ревью. Всегда полезно, когда кто-то проверяет ваш код. Все автоматические сканеры мира не способны выявить 100% возможных проблем. Код-ревью — это отличный способ повышения качества и защищённости кода.

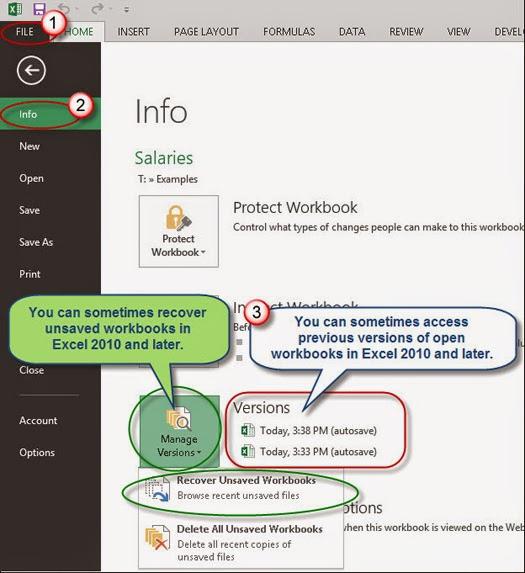

Microsoft Office и защита паролем

Microsoft Office с 2007 года использует 128-битное шифрование AES . Взлом 128-битного ключа AES — чрезвычайно трудоемкий процесс. При достаточно надежном пароле файл останется в безопасности, даже используя известные способы взлома AES-128.

Наконец, стоит оценить прочность пароля в разных версиях Microsoft Office :

- Office 95: Слабое шифрование преобразует пароль в 16-разрядный ключ; доступно мгновенное дешифрование

- Office 97 и 2000: длина ключа шифрования увеличивается до 40 бит; доступно мгновенное дешифрование

- Office XP и 2003: длина ключа остается в 40 бит, но Microsoft добавляет специальный алгоритм защиты от шифрования; доступное быстрое дешифрование в зависимости от пользовательского алгоритма

- Office 2007: имеется AES с добавлением хэш-функции SHA-1; восстановление пароля затруднено

- Office 2013: все еще использует AES-128, но алгоритм хеш-алгоритма обновляется до класса SHA-2, используя SHA-512 по умолчанию; восстановление пароля чрезвычайно сложно

Использование чрезвычайно длинного пароля при использовании Microsoft Office 95 имеет минимальный эффект, поскольку алгоритм шифрования уязвим. И наоборот, Office 2013 предлагает больше защиты файлам с более слабыми паролями благодаря более сильным алгоритмам шифрования и хэширования.

5 лучших средств восстановления паролей Microsoft Office

Если у вас документ из старой версии Microsoft Office, то очень хорошие шансы на удаление или извлечение пароля. К сожалению, тем, кто пытается взломать пароли в новых версиях редактора, почти наверняка не повезет.

Как защититься от взлома телефона

Варианты защиты собственного телефона от взломов:

Регулярное обновление операционной системы – как только устройство покажет. что готово к установке новое обновление, всегда нужно его скачивать и загружать.

Установка специальных приложений для смартфонов. Не стоит доверять непроверенным программам, скаченным из подозрительных источников. Нужно пользоваться только проверенными сайтами, к числу которых относятся Kaspersky, Norton, McAfee, Avast

Установить надежный и сложный пароль

Не стоит включать в комбинацию пароля имена домашних животных, даты рождения, номера телефонов.

Загрузка программ только через официальные источники App Store или Play Маркет.

Правильное использование телефона в удаленном режиме.

Осторожность при использовании незащищенных беспроводных сетей

Как повысить надежность пароля:

Запрограммировать пароль, который трудно угадать

Для этого важно использовать сложные буквенные, цифровые комбинации, символы, заглавные буквы. Чем сложнее пароль, тем его безопасность увеличивается.

Не распространять сведения о пароле

Исключения не стоит делать даже для друзей и родственников. Если пароль вводится в публичном месте, нужно проследить, чтобы никто не наблюдал за процессом.

Полный отказ от автоматической авторизации. Такой способ, безусловно, удобен, но слишком снижает безопасность телефона. Лучше, каждый раз вводить пароль заново.

Регулярно менять пароли. С определенной периодичностью, следует менять пароли, особенно, если имеется вероятность того, что старый пароль мог кому-то стать доступным.

Вячеслав

Несколько лет работал в салонах сотовой связи двух крупных операторов. Хорошо разбираюсь в тарифах и вижу все подводные камни. Люблю гаджеты, особенно на Android.

Задать вопрос

Вопрос эксперту

Какой пароль считается самым небезопасным?

Самым небезопасным паролем можно считать графический ключ, так как чужому человеку достаточно сесть сбоку от пользователя и на расстоянии до 5 метров, заснять процесс разблокировки на видео. Заснятый материал пропускается через специальное приложение, которое в 95 % случаев выдает правильный ключ.

Какие есть способы защиты телефона от взлома?

Никогда нельзя оставлять телефон лежать экраном вверх. Перевернутый телефон защитит от фото, отпечатков на экране и тепловизора. Ее следует вводить пароли в общих сетях Wi-Fi. Пользование надежным VPN снижает риск взлома. Не нужно вводить пароли и PIN-коды рукой, на которую надеваются смарт-часы или фитнес-трекеры. И главное, никогда не сообщать пароли другим людям, будь то друзья, родственники или коллеги по работе.

4.7 / 5 ( 22 голоса )

С помощью отладки по USB

Отладки при помощи USB обычно используются разработчиками разнообразного программного обеспечения для проверки работоспособности и прочих качеств созданной ими продукции. Однако всё больше пользователей начинают прибегать к этому методу для решения разнообразных проблем, которые случаются при эксплуатации смартфона. В их число входит и обход блокировочного экрана.

Отладка при помощи USB — довольно не простой процесс, поэтому нужно внимательно следить за каждым пунктом инструкции.

Для владельцев смартфонов, работающих на операционной системе Android ниже версии 5.1, данный процесс выглядит следующим образом:

- Первым делом необходимо скачать на персональный компьютер два файлы — первый, второй, третий.

- Далее следует распаковать данные архивов по пути: «C:/» для двух первых файлов и «C:/Sqlite3_Windows» для последнего архива.

- Затем нужно перевести мобильное устройство в режим Recovery.

- В данном состоянии смартфон подключается к персональному компьютеру по средствам USB-кабеля.

- На ПК нужно найти и запустить от имени администратора файл под названием «QtADB.exe».

- В открывшемся окне нажимаем на кнопку «Advanced» и ждём монтирование раздела «/data».

- D В левой части приложения находим вкладку «Файлы» и открываем созданную ранее папку «Sqlite3_Windows».

- Перемещаем файл «settings.db» из правой части программы «QtADB.exe». на персональный компьютер.

- Открываем командную строку операционной системы ПК и вбиваем в неё следующие значения: «cd C:\Sqlite3_Windows»; «sqlite3 settings.db»; «update secure set value=1 where name=’adb_enabled’;»; «.quit». Каждое новое значение необходимо заполнять с новой строки.

- Заключительный шаг — вернуть в память мобильного устройства обновлённый файл «settings.db».

- Перезагрузить устройство.

- Загружаем те же архивы, которые были указаны в способе выше.

- Подключаем смартфон в режим Recovery к персональному компьютеру с помощью USB-соединения.

- Запускаем от имени администратора программное обеспечение под названием «QtADB.exe».

- Во вкладке «Файлы» переходим по адресу «/data/system/users/0».

- Открываем при помощи блокнота документ «settings_global.xml».

- В строке «adb_enabled» меняем параметр «value=»0″» на «value=»1″».

- Перезагружаем устройство.

После отладки при помощи USB телефон вернётся к своим первоначальным настройкам. При этом экран блокировки доступа к смартфону исчезнет.

Разблокировка Андроида

Следующий путь немного сложнее. Необходимо попасть в Гугл Play через ПК, скачать утилиту «Screen Lock suppressor», используя веб-интерфейс. Далее скачиваете еще одно приложение (любое), оно может быть любым. В процессе установки будет вызван Screen Lock Bypass и блокировка сбросится

Тут важно до повторной блокировки сменить код. Есть еще один простой метод, которым можно воспользоваться, если забыл комбинацию, но использовать его нежелательно – сбросить телефон до заводских настроек

Любой аппарат имеет собственный принцип сброса, следует ознакомиться с инструкцией к нему. Обычно требуется выключение телефона и нажатие клавиш громкости и «домой», их следует удерживать одновременно. После этих манипуляций на экране должно высветиться меню системы, в котором следует выбрать раздел Wipe data / factory reset и нажать на согласие с рисками. Вся информация с телефона будет удалена, когда сброс завершится, нажмите на пункт Reboot System, чтобы аппарат перезагрузился.

Не стоит забывать, что третий вариант подразумевает удаление всех личных сведений и установленного контента. Устройство будет пустое, точное такое же, каким оно было в магазине.

Если не помните пароль блокировки смартфона старого выпуска, воспользуйтесь специализированным сервисом, который на основе введённых про устройство данных составит разнообразные комбинации. Введение подобного кода автоматически аннулирует пользовательский ключ. Это сделали специально для работников сервисных центров. Вот только производители решили, что такой простой подход нецелесообразен и весь дальнейший принцип работы сделали сложнее.

Как было уже отмечено, новые модели смартфонов может спасти возврат к прежним настройкам, установленным разработчиком. Команды отличаются в зависимости от производителя и модели. К примеру, многие модели Самсунг могут разблокироваться комбинацией *2676*2878#, которая также ведет к очищению устройства и телефонной книги.

У некоторых аппаратов сбросить настройки можно специальным сервисным меню. В большей части оборудования других производителей необходимо использовать стандартный метод с кнопками Volume и питания, в меню нажать «reset».

Как разблокировать компьютер или ноутбук с установочного диска?

Теперь рассмотрим более сложные способы разблокировки компьютера и восстановления доступа к системе Windows, для которых нам потребуется установочная флешка или диск. Они работают одинаково хорошо как на Windows 7, так и 10 или 8. И хоть эти операционные системы и отличаются друг от друга, но методы сброса пароля подходят одни и те же.

Итак, нам понадобится установочный CD с системой. Откуда его взять?

- Во-первых, если вы покупали Windows отдельно и потом ставили на свой «голый» компьютер, то у вас он должен где-то быть — поищите на полках и в ящиках.

- Во-вторых, в случае, если на ноутбуке уже был установлен Виндоус, то к нему тоже должен был прилагаться восстановительный диск с драйверами и системой.

- Наконец, если оригинального никакого нет, то подойдет цифровой дистрибутив вашей версии операционной системы, который легко можно найти в интернете и записать на болванку.

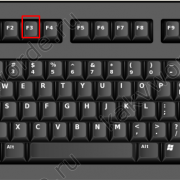

Итак, перезагружаем компьютер и когда появятся первые надписи на черном экране заходим в BIOS. На разных моделях компьютеров и ноутбуков он вызывается различными клавишами — могут быть F2, F10, Del. Она указана в строке «Press … To Run Setup»

В меню «Boot», задаем приоритет загрузки с DVD или с USB-HDD, в зависимости от того, на какой носитель вы записали установочные файлы системы.

Перезагружаемся и ждем, пока программа соберет сведения о всех устройствах и выдаст меню выбора режима установки, из которого нам нужно будет выбрать «Командную строку».

Набираем здесь команду «REGEDIT» и попадаем в редактор реестра Windows. Щелчком левой кнопки мыши выделяем строку «HKEY_LOCAL_MACHINE», открываем в меню пункт «Файл» и выбираем «Загрузить куст…»

Откроется проводник, в котором надо найти на диске с установленной ОС Windows следующую папку:

и в ней найти файл «SYSTEM».

Ваше мнение — WiFi вреден?

Да

24.29%

Нет

75.71%

Проголосовало: 3001

Открываем его и в появившемся окне со строкой вводим произвольное значение, например «888».

Далее находим раздел «Setup», кликаем по нему и находим два значения:

- В «CmdLine» вводим cmd.exe и жмем ОК.

- В «SetupType» заменяем 0 на 2 и также подтверждаем «ОК».

После этого опять «Выгружаем куст» и перезапускаем компьютер из командной строки.

Далее загружаем как обычно, но перед самим логином появится снова командная строка, в которой вводим команду на создание нового пароля пользователя:

Новый пароль для компьютера должен состоять из цифр и букв без пробелов. В случае отсутствия администраторской учетной записи, ее здесь же можно создать. Для этого для русифицированной версии Windows даем следующие команды.

Создаем нового пользователя:

Добавляем его в администраторы:

И удаляем его же из группы простых пользователей:

После чего закрываем командную строку, попадаем на экран авторизации и вводим новый пароль.

Какие программы использовать для взлома

В интернете вы найдете множество программ, которые помогут быстро осуществить взлом.

Самая простая программа для взлома — WiFi Crack. Принцип работы заключается в следующем: закладывается база постоянных паролей и идет их перебор. Программа портативная и поэтому ее можно не устанавливать, а запустить из архива. Но все же удобнее разархивировать.

https://youtube.com/watch?v=sErK-qK59-Y

В саму программу вшита база популярных паролей, но их мало, и они скорее пользуются популярностью в Европе, чем в России. Поэтому используйте базы из рунета.

Минус WiFi Crack в том, что она не даст стопроцентной гарантии взлома. Высока вероятность, что вы взломаете соседский вай-фай, если на нем стоит простой пароль. К тому же, скорость перебора оставляет желать лучшего. И если база большая, то есть вероятность, что вам придется потратить на чужой пароль не один день.

Лучшей программой для взлома считается Kali Linux – Aircrack. Она способна поддерживать любые способы взлома. Большой плюс, что на ней очень удобно работать с ноутбука.

https://youtube.com/watch?v=CDBOTp43vSk

Если у вас только телефон, можете использовать те программы, о которых говорилось выше. Если по каким-то причинам предложенные программы и приложения вас не устроят, обратитесь к App Store, Google Play. Достаточно набрать «взлом wi-fi», и появится множество самых разных вариантов. Но прежде чем их устанавливать, почитайте отзывы, а затем уже беритесь за дело.

Читайте еще >>> Как узнать сколько пользователей подключено к моему wifi?

Варианты для определенных моделей

Самым примитивным способом разблокировки обычно является поход в центр обслуживания компании-производителя, где будет выполнен гарантийный ремонт оборудования. Но можно попытаться сделать это своими силами. Как войти, не зная пароля в HTC? Для этого необходимо:

- скачать HTC Sync для ПК;

- мобильный гаджет подключить к компьютеру;

- сделать установку через HTC Sync софта Screen Lock Bypass (о нем уже было сказано выше);

- выключить и включить аппарат;

- убрать блокировку.

Если вы являетесь владельцем оборудования Samsung, необходимо иметь аккаунт Samsung account. После этого вы заходите на сайт в свой профиль и переходите в пункт «Контент» и далее «Сервисы», а после – «Найти устройство». В нем следует поискать клавишу «Разблокировать экран».

Когда не подходит ни один из вариантов, можно попробовать прошить смартфон, но этот способ можно назвать самым последним, крайней мерой. Таким методом можно взломать графическую блокировку и обычный ключ.

Это полезно знать:

- Поставить пароль на документ Word

- Освободить память Android, ничего не удаляя!

- Устраняем ошибку Launcher 3 на Андроид

- Что такое Hard Reset на Android и с чем его едят?

- Установить Плей Маркет на Мейзу (Meizu)

- Прочитать QR код на Android

- Закрыть активное приложение на iPhone X

- Peel Remote — что это за программа, нужна ли она на смартфоне

Как взламывают пароли

Для брутфорса существуют программы, в которые загружается список популярных слов и комбинаций (словарь). Такой список можно найти в открытом доступе. Программа подставляет комбинации по очереди, в автоматическом режиме, пока не найдет рабочую последовательность.

Сколько займет подборка комбинации

Подборка пароля из 4 символов не представляет никаких сложностей для злоумышленника. В 2012 году, на конференции по кибербезопасности в Норвегии, была продемонстрирована система, способная подбирать 348 миллиардов хэшей в секунду!

Хэшем называют преобразование информации с помощью определенного алгоритма, что позволяет кодировать, хранить, а затем восстанавливать эту информацию.

Если для хранения кодового слова используются более сложные алгоритмы хэширования, например, комбинации md5, то последовательность из 6 символов (буквы разного регистра + цифры) можно подобрать за 95 минут (скорость около 10 миллионов последовательностей в минуту). А вот для того, чтобы подобрать пароль из 10 символов, потребуется уже более двух с половиной тысяч лет.

Такие значения достигаются в идеальных условиях: без ограничения по количеству попыток, и с максимальной скоростью обмена данными. В реальной ситуации взлом займет гораздо больше времени

Как взламывают пароли

Какие пароли ненадежные

Код, состоящий из букв в одном регистре, взломать крайне легко. Особенно, если это повсеместно используемые слова, названия книг, имена героев или событий.

Усложнения таких комбинаций с помощью дополнительных слов так же будет недостаточно: «Этомойпароль» или «этомойкрутойпароль» будут подобраны за одинаковое время.

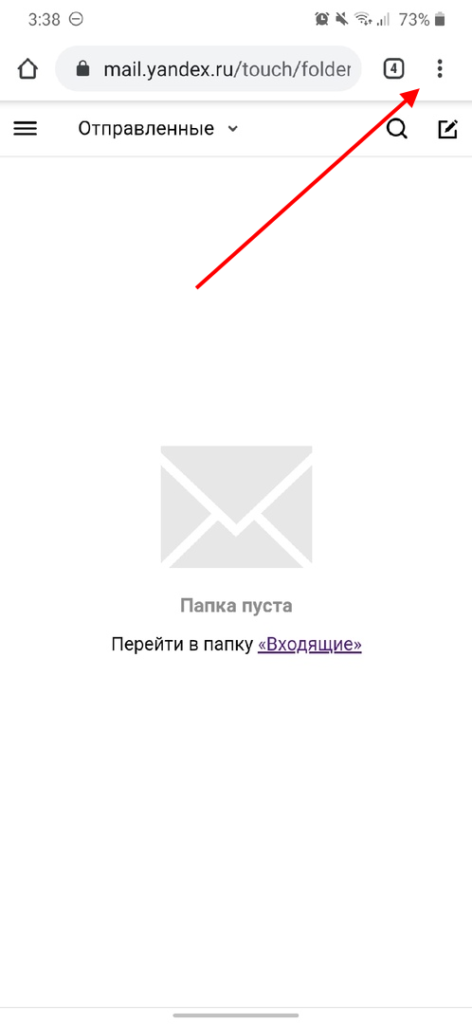

Как происходит утечка комбинаций в сеть

В первую очередь взламываются малопопулярные сайты, без серьезной защиты. Хакеры выкладывают взломанные аккаунты в свободный доступ, чтобы внести все комбинации login+password в словари, используя их в соцсетях, платежных системах или почтовых сервисах.

Что такое взлом паролей?

В области кибербезопасности и криптографии взлом паролей играет очень важную роль. Это процесс восстановления пароля с целью нарушения или восстановления безопасности компьютера или системы. Итак, почему вам нужно узнать программы перебора паролей? В мирных целях можно использовать взлом паролей для восстановления забытых паролей от онлайн аккаунтов, также это используется системными администраторами для профилактики на регулярной основе.

Для взлома паролей в большинстве случаев используется перебор. Программное обеспечение генерирует различные варианты паролей и сообщает если был найден правильный. В некоторых случаях персональный компьютер способен выдавать миллионы вариантов в секунду. Программа для взлома пароля на пк проверяет все варианты и находит реальный пароль.

Время, необходимое для взлома пароля пропорционально длине и сложности этого пароля. Поэтому рекомендуется использовать сложные пароли, которые трудно угадать или подобрать. Также скорость перебора зависит от криптографической функции, которая применяется для генерации хэшей пароля. Поэтому для шифрования пароля лучше использовать Bcrypt, а не MD5 или SHA.

Вот основные способы перебора пароля, которые используются злоумышленниками:

-

Атака по словарю

— для атаки используется файл, который содержит список слов. Программа проверяет каждое из слов, чтобы найти результат; -

Атака Bruteforce

— можно не использовать словарь, а перебирать все комбинации заданных символов; -

Атака с помощью радужных таблиц

— в атаке используются предварительно вычисленные хэши, поэтому она быстрее.

Есть и другие методы взлома паролей, основанные на социальной инженерии, но сегодня мы остановимся только на атаках без участия пользователя. Чтобы защититься от таких атак нужно использовать только сложные пароли. А теперь рассмотрим лучшие инструменты для взлома паролей 2017. Этот список опубликован только для ознакомительных целей и мы ни в коем случае не призываем взламывать чужие личные данные.

Итог

Для взлома одного файла от старой версии Microsoft Office вам хватит и бесплатной программы с почти гарантированной расшифровкой. Новые документы, к сожалению, чаще всего не смогут взломать и платные инструменты. Разве что вы использовали легкий пароль.

Спасибо, что читаете! Подписывайтесь на мои каналы в Telegram, и . Только там последние обновления блога и новости мира информационных технологий.

Респект за пост! Спасибо за работу!

Хотите больше постов? Узнавать новости технологий? Читать обзоры на гаджеты? Для всего этого, а также для продвижения сайта, покупки нового дизайна и оплаты хостинга, мне необходима помощь от вас, преданные и благодарные читатели. Подробнее о донатах читайте на специальной странице.

Есть возможность стать патроном, чтобы ежемесячно поддерживать блог донатом, или воспользоваться Яндекс.Деньгами, WebMoney, QIWI или PayPal:

Заранее спасибо! Все собранные средства будут пущены на развитие сайта. Поддержка проекта является подарком владельцу сайта.