Как взломать электронную почту? способы взлома e-mail

Содержание:

- Как взламывают почты

- Результаты

- Попробуйте изменить пароль

- Как не стать жертвой киберпреступников

- Просканируйте компьютер на наличие вирусов и вредоносных программ

- Есть ли вообще какая-то ответственность за исследование и взлом чужой программы, сервиса, сети?

- Способы взлома сервиса Яндекс.Деньги и противодействие им

- Депутата шантажировали на полмиллиона

- Взлом электронной почты

- Часть 1. Взлом пароля Gmail через KidsGuard Keylogger

- Опыт «Нетологии»

- Чем опасен взлом электронной почты

- Методы защиты от взлома электронной почты

- Как защитить профиль во «ВКонтакте», Facebook и Instagram: инструкции от техподдержки

Как взламывают почты

Как ни странно, но ниточки по делу Грановского вели в Харьков. По такому же сценарию шантажировали перепиской и адвоката. По сути, полицейские предположили, что действуют одни и те же лица. Но выйти на их след не удалось. Точнее, след Михаила пропал. Что интересно, так это то, что проведенные экспертизы не могли подтвердить подлинность писем, которые фигурировали в деле, так же, как и их подделку. Эксперт только доказал, что можно легко заменить письмо. Он загрузил его на свой компьютер, изменил и выгрузил обратно в почту таким образом, что для обычного пользователя изменения являются незаметными.

Как рассказал «Вестям» специалист в сфере IT-технологий Сергей Вороненко, не обязательно самому заниматься взломом электронной почты. Поисковик выдает 50 млн результатов по этому запросу. И цены стартуют всего от $100.

«Уверен, что хакерам заказали почту адвоката и депутата. Но что-то пошло не так, возможно, заказчик передумал, и ребята, чтобы не терять деньги, решили действовать самостоятельно. Сами пошли на шантаж. Но так как опыта было мало — операция провалилась», — говорит Вороненко.

Методов работы хакеров масса — начиная от подбора пароля и запуска вируса. Но самый распространенный — с помощью фишинга. К примеру, на электронный ящик может прийти письмо от МВД о штрафе. Нажав кнопку «подтвердить», вы попадете на фейковую страницу, где предложат ввести логин и пароль электронного ящика. Так конфиденциальные данные уходят к злоумышленникам.

«Часто взламывают не почтовый ящик, а весь компьютер пользователя, например, с помощью адресной засылки с трояном. Это скриншоты не веб-интерфейса, а почтовой программы. То есть, возможно, доступ был получен не к аккаунту на сервере, а к локальной копии данных, хранящейся на компьютере жертвы», — рассказывает Сергей Вороненко.

К слову, совсем недавно в Харькове вышли на след группы хакеров, которые занимались взломом электронных почтовых ящиков и аккаунтов в соцсетях. Правоохранители провели обыски, изъяли технику. Но есть ли среди задержанных тот загадочный Михаил, который шантажировал депутата и, возможно, был причастен к вымогательству денег у адвоката, выясняет следствие.

- Есть что скрывать. Почему нардепы массово переходят на заграничные номера

- «Сегодня даже Офис президента дырявый». Как в Украине торгуют прослушкой

Подпишитесь на ежедневную еmail-рассылку от создателей газеты номер 1 в Украине

Каждый вечер в вашей почте самое важное, эксклюзивное и полезное. Подписаться

Результаты

Только 5 из 27 хакеров стали выполнять условия задачи, поставленной заказчиком.

Эксперимент и логи позволили изучить схему действий, которую злоумышленники используют для взлома аккаунта. В каждом из пяти случаев, когда хакеры брались за выполнение задания, захват аккаунта завершался «успехом», но только благодаря содействию исследователя. Злоумышленники тем или иным образом приводили «жертву» к фишинговой странице, где нужно было ввести пароль или код двухфакторной аутентификации от своей учетки. Участники проекта действовали как обманутые пользователи и вводили все необходимые данные. После этого хакеры бодро рапортовали об успехе.

Интересно, что ни один наемный киберпреступник не пытался брутфорсить учетки, не было обращений к учетным записям на Facebook или к электронной почте партнера. Один из пяти исполнителей отправил жертве вредоносный исполняемый файл по почте. Остальные использовали фишинг в качестве основного вектора атаки.

Приманки, которые использовали хакеры для фишинга: письма якобы от Google (выделены зеленым), государственной службы (красным), из банка (оранжевым), от незнакомца (темно-синим) или от знакомого человека (голубым). Крестик соответствует успешному взлому аккаунта. В правой колонке указано количество писем.

Пример поддельного письма из суда. Иллюстрация: Калифорнийский университет Сан-Диего

Фишинговая страница, похожая на окно ввода пароля Gmail. Иллюстрация: Калифорнийский университет Сан-Диего

Нажав на фишинговую ссылку, жертва попадает на целевую страницу, которая выглядит как страница входа в аккаунт Google. После ввода пароля открывается страница с запросом на ввод кода 2FA. Все взломщики, которые получили доступ к учетной записи, достигли желаемого при помощи фишинга. Никаких особенно сложных технических приемов и изощренных атак не было.

Попробуйте изменить пароль

Если вы смогли войти, это значит, что те, кто орудует на вашей странице от вашего имени, не сменили пароль, и у вас есть шанс оставить их за бортом.

Поэтому немедленно смените пароль!

Если ваша почта Google, то это делается примерно так:

1Сначала следует войти от своего имени в аккаунт, потом поочередно заходить в следующие меню.

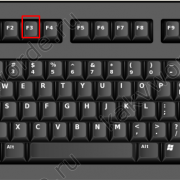

2Откройте «Мой аккаунт». На главной странице Гугл для этого нужно нажать на меню сервисов (значок в виде плитки ярлыков в правом верхнем углу) и в появившемся меню выбрать нужный ярлык.

Рис. 1. «Мой аккаунт» в меню сервисов Гугл

3После чего должна открыться страница управления настройками. У Google она выглядит так, как показано на рисунке 2. В разделе «Безопасный вход» нажмите «Вход в аккаунт .

Рис. 2. Меню «Мой аккаунт» в Гугл

4Выберите пункт «Пароль». Появится окно для подтверждения и замены пароля. Оно на всех ресурсах почти одинаковое. Примерно вот такое, как на рисунке 3.

Рис. 3. Ввод пароля при входе в учетную запись

Дальше вам понадобиться снова ввести текущий пароль, и после этого вам предложат придумать новый.

Задайте его и снова войдите в свою учетную запись.

После этого злоумышленники не будут иметь доступ к вашему аккаунту.

По большей части причиной взлома бывает слишком примитивный, короткий или легко угадываемый пароль.

Или что-то слишком распространенное, как например «12345678».

В результате даже без особых программ и навыков взломщика злоумышленник легко завладевает вашей почтой путем нескольких нехитрых попыток войти в ваш аккаунт.

Существует даже такой до невозможности простой метод взлома, как брутфорс, то есть перебов всех возможных вариантов.

Разумеется, в первую очередь пробуются самые простые пароли.

Поэтому постарайтесь в этот раз не оставить шанса злобным хакерам и создайте поистине непроходимую преграду в виде сложного для разгадки пароля.

Пусть это не будет дата вашего рождения или кличка любимого кота.

Попробуйте удивить любителей влезать в чужие дела.

Как не стать жертвой киберпреступников

Любой почтовый ящик можно взломать, если жертва проявит неосторожность и перейдет по фишинговой ссылке. Возможно, профессионалы при условии острой необходимости или крупного вознаграждения способны взломать учетку без фишинга, но в ходе исследования подобные методы не использовались

Конечно, здесь и сама выборка была не очень большой.

Чтобы защитить себя и родственников от подобных атак, специалисты рекомендуют использовать для 2FA аппаратный USB-ключ безопасности, а также быть внимательными — это стандартная рекомендация.

Предпринимают меры по защите пользователей и поставщики услуг электронной почты. Компания Google ввела дополнительную эвристику при логине пользователя. Также определяются и блокируются попытки автоматического входа в систему. К слову, после этих действий Google два сервиса по взлому, к которым ранее обращались исследователи, подняли цену на свои услуги вдвое.

Просканируйте компьютер на наличие вирусов и вредоносных программ

Захватить чью-то почту – нелегкий труд, это требует навыков и кропотливой работы, поэтому не стоит думать, что все хакеры занимаются этим для развлечения или троллинга.

Исходя из этого, сканирование компьютера на наличие вирусов – это очередной необходимый шаг.

Для начала обновите базы антивируса, чтобы вы пользовались самыми новыми и актуальными инструментами поиска и уничтожения вирусов.

После чего запустите общее сканирование всего компьютера.

Для этого можно воспользоваться тем антивирусом, который есть на вашем компьютере или же скачать специальную программу.

В каждом антивирусном ПО есть кнопка проверки. Если вы не можете ее найти, читайте справку.

В Kaspersky Free, например, для этого нужно просто нажать на надпись «Проверка» в главном меню, а затем «Запустить проверку» в открывшемся окне.

Очень важно выполнять полную проверку всей системы, а не отдельных ее частей

Рис. 6. Запуск проверки ОС в Kaspersky Free

Что касается обновления, то сразу же вручную обновите базы данных своей программы.

Обычно для этого тоже есть соответствующая иконка в главном окне или в одном из вспомогательных меню.

В Kaspersky Free на главном экране есть кнопка «Обновление».

После нажатия на нее откроется меню выполнения данной задачи, в котором остается только нажать кнопку «Обновить».

Рис. 7. Запуск обновления антивирусных баз в в Kaspersky Free

Конечно, если в программе написано, что последнее обновление имело место совсем недавно, к примеру, час назад, то в этом пока что нет смысла – базы и так актуальны.

Если же вы сомневаетесь в надежности своего антивируса, воспользуйтесь специальной программой для удаления вирусов.

Их существует достаточно много.

Одна из самых эффективных называется Dr.Web CureIt. Пользоваться ею крайне просто. Все происходит вот так:

1Сначала скачайте утилиту на ее официальном сайте drweb.ru/cureit/. Запустите программу, которую только что скачали.

2В главном меню нажмите «Начать проверку».

3Дальше поставьте галочки на всех возможных вариантах (это отмечено на рисунке 8 зеленым цветом).

4Нажмите «Запустить проверку» (справа). После этого просто подождите, пока Dr.Web CureIt выполнит поставленную задачу.

Рис. 8. Запуск проверки в Dr.Web CureIt

5Результат будет показан в отдельном окне. Каждый найденный вредоносный объект можно будет удалить или восстановить при помощи соответствующих кнопок в нижней части окна результатов.

Более подробно о Dr.Web CureIt, а также о других программах, которыми вы можете воспользоваться в данном случае, читайте в нашей статье.

Не лишним будет проверить операционную систему сразу несколькими утилитами. Все они достаточно эффективны.

Поэтому после того, как использование Dr.Web CureIt закончено, можете попытаться объявить войну вирусам при помощи Kaspersky Virus Removal Tool, AdwCleaner, Anti-Malware и других таких же продуктов.

Есть ли вообще какая-то ответственность за исследование и взлом чужой программы, сервиса, сети?

Если говорить про действующие российские законы, то да, есть. Когда исследователь тестирует чужой продукт на предмет уязвимостей или проникает в чужую сеть без ведома и согласия владельца, его действия могут быть расценены как неправомерные. И последствием таких действий может стать наступление ответственности различного рода: гражданско-правовой, административной и уголовной.

О каких законах идет речь?

В большей степени исследование уязвимостей (а также возможная ответственность в случае совершения противоправных деяний) касается тех законов, которые перечислены ниже

Обрати внимание, что это не весь список: в этой статье не затрагиваются вопросы, связанные с персональными данными, охраняемой законом тайной (государственной, врачебной, банковской и так далее) и некоторые другие вопросы. Пока что мы поговорим о следующих трех законах:

- Гражданский кодекс;

- Кодекс об административных правонарушениях;

- Уголовный кодекс.

В каких случаях багхантер понесет ответственность?

Все зависит от конкретных обстоятельств дела, а также от последствий, возникших после конкретного исследования (тестирования, взлома). В зависимости от них и будет определяться, являются ли такие действия багхантера правонарушением или нет, преступлением или нет, подлежит ли он привлечению к ответственности соответствующего рода или нет.

Способы взлома сервиса Яндекс.Деньги и противодействие им

К самым распространённым способам взлома, которые используются мошенниками, относятся:

- использование специальных софтов;

- мошенничество «волшебный кошелек»;

- ложные сообщения на электронную почту;

- телефонное мошенничество;

- программы для подбора паролей.

Ниже ознакомимся с перечисленным подробнее.

Использование специального софта

Один из самых распространённых видов мошенничества – стороннее программное обеспечение, которое предлагают загрузить сомнительные разработчики.

Иными словами, пользователь пытается скачать софт для взлома чужой страницы, а на деле взламывают его.

Важно! В некоторых случаях шпионские программы могут выдавать за приложения для получения прибыли, заработка в сети.

Программы для взлома Яндекс.Деньги продаются в интернете. Будьте внимательны! Желая поживиться за чужой счет, скорее, обернётся потерями для вас. Как это работает мы уже рассмотрели.

Чтобы не стать жертвой подобного программного обеспечения, не качайте его и не ставьте перед собой цель взломать чей-то аккаунт в ЯД!

Волшебный кошелёк

Старый способ обмана используют до сих пор – приманка в виде волшебного кошелька. Как правило, в социальной сети появляется сообщение о том, что некий пользователь нашёл чудесный кошелёк, в который можно внести некий эквивалент, а взамен получить больше в три, а то и в 10 раз.

Попытка обогатиться заканчивается всегда одинаково: Вы переводите деньги на указанный кошелёк, что приносит прибыль только автору этого сообщения.

Не соблазняйтесь такими предложениями. Помните, что бесплатный сыр – только в мышеловке.

Сообщение на e-mail

На электронную почту приходит сообщение якобы от администрации ЯД, в котором говорится, что Ваш аккаунт пытались взломать.

Далее говорится о том, что нужно выслать в ответ свои данные, старый пароль и логин, а также придумать новый пароль для входа.

Выполняя эти действия, Вы своими руками отдаёте ключи от ваших средств в электронном кошельке.

Проверяйте адрес, с которого пришло то или иное письмо, на предмет соответствия официальным контактам служб Yandex. При необходимости напишите в техподдержку компании и сообщите об обращении с их стороны. Сотрудники или подтвердят это, или опровергнут (скорее – второе).

Телефонное мошенничество

В настройках Вашего аккаунта мошенники находят номер телефона. При входе в аккаунт требуется введение секретного кода из СМС. Следом за попыткой входа они совершают звонок на номер телефона, и просят сообщить код.

В каждом СМС-сообщении есть строка «Не сообщайте этот код никому», и всё же много абонентов теряют бдительность, и позволяют себя одурачить.

Важно! Сотрудники платёжной системы Яндекс.Деньги никогда не применяют такой приём: не просят сообщить код по телефону!

Если такое произошло, значит, аккаунт пытались взломать. Войдите и поменяйте пароль на более сложный.

Не сообщайте никому одноразовые пароли – они существуют только для личного использования.

Программы для подбора паролей

В большинстве случаев для взлома применяются программы, подбирающие пары логин/пароль.

Защитой от таких действий могут послужить надёжные пароли, содержащие большое количество разнообразных символов (цифр и букв).

Также не стоит забывать о важности использования антивирусной защиты

Депутата шантажировали на полмиллиона

Очень похожая история, как выяснилось, произошла с экс-народным депутатом Александром Грановским. В прошлом году уроженец Харькова вымогал полмиллиона долларов у него за нераспространение сведений, которые могли бы серьезно подпортить его репутацию. Речь о продаже столичного торгового центра SkyMall и Одесского припортового завода. И якобы письма были получены со взломанной электронной почты, но немного подправлены.

По данным следствия, в начале мая нардеп на WhatsApp получил копии как реальных его писем, так и поддельных. А 14 мая в гостинице «Русь» злоумышленник выдвинул Грановскому требование передать 500 тыс. долларов за неразглашение переписки. Депутат согласился и попросил несколько дней на сбор необходимой суммы наличных. А 15 мая на АЗС в Броварах шантажист получил от Грановского сумку с деньгами и был задержан.

В прошлом году состоялся суд, который приговорил вымогателя к пяти годам лишения свободы, но освободил от наказания с испытательным сроком в два года, потому что обвиняемый вину признал. Вот только своих сообщников он не сдал, потому что уверяет, что не знает их. Он только рассказал о том, что в 2015 году познакомился с мужчиной по имени Михаил, и тот рассказал, что он с друзьями взламывает электронные почтовые ящики, отбирает интересности, а потом они шантажируют их владельцев.

«Легкий способ заработать его заинтересовал, и новые друзья обучили его тому, как можно незаконно заходить на различные электронные ящики и получать с них данные, а также какое программное обеспечение для этого нужно. Он покупал для таких целей электронные приборы и оборудование. Как оказалось, эти люди настроили автоматическую переадресацию корреспонденции с избранных электронных адресов на собственноручно созданные ими электронные ящики на mail.ru. После этого они же проводили некоторые манипуляции с текстами электронных писем — меняли их содержание, создавали новые письма, заменяли вложенные файлы и тому подобное. Тогда же он узнал, что Михаил с товарищами длительное время следят за электронной перепиской Грановского, который пользуется мобильным приложением WhatsApp. Выполнить роль посредника в деле шантажа и передачи денег они поручили новичку», — рассказал «Вестям» один из сотрудников прокуратуры.

Взлом электронной почты

Более того, некоторые пользователи открывают несколько электронных ящиков, и на каждом из таких адресов может храниться личная информация. Именно этот факт привлекает злоумышленников для реализации корыстных целей.

Понятие и уголовно-правовая характеристика

Внимание! Взлом электронной почты может квалифицироваться по статье 138 или 272 УК РФ, что предполагает установление состава преступления со следующими элементами:

- объект. В первом случае это право на сохранение тайны личной жизни, то есть конституционные основы, во втором – право на информацию,

- объективная сторона. По 138 статье это нарушение целостности объекта, то есть электронного адреса, путем взлома, по 272 статье – осуществление незаконного доступа к информации, которая впоследствии была скопирована, заблокирована или удалена,

- субъект. В первом и втором случае это всегда гражданин, достигший шестнадцати лет и признанный вменяемым,

- субъективная сторона. Также одинаковая характеристика и для ст. 138, и для ст. 272. Предусматривается прямой умысел.

Только при наличии указанных признаков можно говорить о деянии, наказуемом по УК РФ.

Статья за оскорбление личности в соцсетях и в интернете.

Квалифицирующие признаки

Компьютерные преступления разнообразны, но не распространены. Состав такого деяния носит формальный характер, то есть достаточно начать действия, не дожидаясь негативных последствий, чтобы была применена в итоге уголовная мера принуждения.

Для определения тяжести преступления и наказания потребуется определиться с квалифицирующими признаками. Например, если осуществлялся взлом рабочей электронной почты, то преступление совершается с использованием служебного положения, что может отяготить меры принуждения.

Способы злодеяния

Взлом электронных ящиков представляется как сложный процесс. Не стоит думать, что если есть пароль, то система под защитой. Злоумышленники подбирают пароли в последнюю очередь.

Определяются иные популярные способы взлома:

социальная инженерия. Здесь предполагается использование простых паролей пользователями, которые легко вычисляются мошенниками. К таким паролям относят дату рождения, имя, кличку питомца и так далее,

рассылка спама

Такие письма яркие, положительные, привлекающие внимание и содержащие вредоносные ссылки, которые в итоге и позволяют получить доступ к сведениям,

фишинг. Здесь предполагается создание фальшивого сайта, который на 100% копирует оригинал

Невнимательный пользователь просто вносит личные данные, передавая информацию добровольно.

Также нередко используют вирусные программные обеспечения, распространяемые также через интернет.

Внимание! Узнайте подробности здесь. https://www.youtube.com/embed/NUZdokaIsQ4

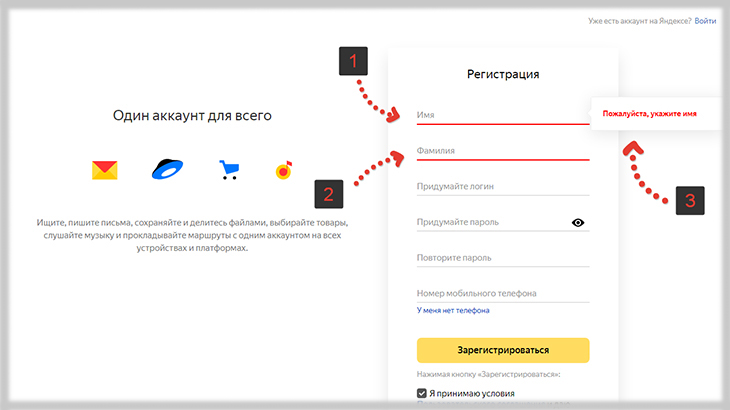

Часть 1. Взлом пароля Gmail через KidsGuard Keylogger

KidsGuard это удивительный мобильный трекер приложение, которое поможет вам взломать пароль Gmail любого аккаунта. С помощью этого приложения вы можете следить за действиями своих детей или незаконными действиями сотрудников, если они кого-то скрывают от вас. Он защищает ваших детей от киберпреступлений, таких как быкying, Порнография или другие подобные угрозы. Все это осуществляется с помощью расширенных функций для мониторинга целевого устройства.

Используя это приложение, вы можете взломать чей-то кик & получить доступ ко всем действиям целевого устройства, таким как звонки, сообщения, приложения, местоположение, галерея и т. д.

KidsGuard это лучший бесплатный кейлоггер для Android, а также отлично подходит для взлома пароля Gmail.

Вы должны создать бесплатную учетную запись на KidsGuard.

Шаг 2: Завершите процесс установки

Вам необходимо завершить процесс настройки при первом входе в систему KidsGuard, Для этого вам необходимо загрузить это приложение на целевое устройство и внести некоторые изменения в настройки в соответствии с вашими потребностями.

Шаг 3: Активируйте функцию кейлоггера

После завершения процесса установки активируйте особенность кейлоггера так что вы можете записать каждое слово, набранное владельцем устройства, включая его пароли.

Шаг 4: Запустите процесс мониторинга

KidsGuard позволяет контролировать исходящие и входящие звонки целевого устройства. Это поможет вам даже контролировать записи электронной почты.

Опыт «Нетологии»

В апреле страница «Нетологии» во «ВКонтакте» подверглась атаке. К счастью, мы быстро вернули доступы без последствий для наших подписчиков. Рассказываем, какие действия предприняли.

Петр Жуковский, SMM «Нетологии»

У меня пропал раздел со статистикой. Перезагрузил страницу и понял, что я в черном списке. Сразу же попросил остальных администраторов группы как можно быстрее удалить все страницы, у которых есть права в сообществе и которые могут быть взломаны.

Сразу же написали в техподдержку «ВКонтакте». Так можно не только получить помощь по возврату доступа к странице, но и обезопасить себя от возможной блокировки страницы за нарушение правил сообщества.

Для остановки спама, написали напрямую сотрудникам «ВКонтакте», чтобы они заморозили отправку сообщений от имени сообщества и закрыли комментарии.

В нашем сообществе в Facebook разместили пост о том, что сообщения в сообществе во «ВКонтакте» рассылают мошенники и их нужно игнорировать.

Как подписчики отнеслись к тому, что нас взломали? Мы оперативно заморозили рассылку сообщений, быстро вернули доступ к группе и написали пост с объяснениями, негатива было очень мало. С момента начала рассылки спама до возвращения доступа к группе прошло не больше часа, а возможность отправки спама заморозили за 20 минут.

Как отработали негатив или или обыграли эту ситуацию, чтобы успокоить пользователей? В этот же день мы извинились перед подписчиками за неудобства и выпустили пост о том, как обезопасить себя от подобных проблем.

Мы используем двухфакторную аутентификацию для всех страниц администраторов. Также дополнили корпоративный гайд о защите своей страницы.

После атаки мы опубликовали чеклист по безопасности в соцсетях в нашем Instagram.

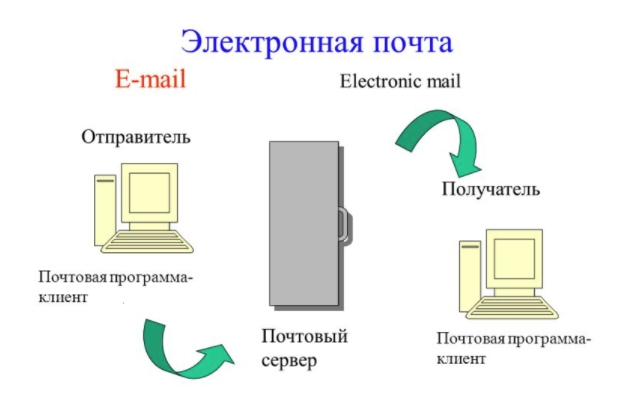

Чем опасен взлом электронной почты

В настоящее время пользоваться электронной почтой умеет, наверно, каждый второй житель нашей планеты

Через электронную почту люди обмениваются важной информацией, фото, просто общаются. Помимо этого – используют почту в своей профессиональной деятельности

К адресу электронной почты привязаны практически все существующие у пользователя аккаунты. Не зря при регистрации на различных интеренет-ресурсах требуется адрес электронной почты – через него происходит восстановление паролей, подтверждение входа в систему, на него приходит интернет-рассылка.

При взломе электронной почты злоумышленники могут использовать адрес не только для рассылки спама, но и с целью получения доступа к информации из профессиональной сферы пользователя, не подлежащей разглашению, а также касающейся его личной жизни. Взломщик может вскрыть аккаунты сайтов, которые посещает пользователь. К ним могут относиться не только социальные сети, но и электронные кошельки и интернет-банки, например. А это уже доступ к денежным средствам, управлению счетами и личной информацией.

Если при потере доступа к аккаунту какого-то сайта его можно восстановить, то потерянная личная информация, фото, видео могут уйти безвозвратно. Они могут также появиться на просторах интернет-сети, а этим, в свою очередь, могут воспользоваться мошенники в корыстных целях.

Следует иметь в виду, что найти злоумышленников практически невозможно. Опытный интернет-взломщик тщательно скроет все свои следы, а потому привлечь к ответственности будет некого. Поэтому необходимо применить все возможные способы защиты своей электронной почты от взлома.

Методы защиты от взлома электронной почты

Существует ряд методов для защиты от взлома электронной почты. Среди них можно выделить следующие.

- Вставая перед выбором почтового сервера (например Mail.Ru, Yandex, Google и другие), внимательно изучите все их преимущества и особенности, почитайте отзывы в сети. Каждый почтовый сервер старается максимально защитить свою систему от взлома, это гарантия их репутации. Однако на практике тот или иной почтовый сервер проявляет себя по-разному. В разное время одни и те же системы могут быть защищены в большей или меньшей степени, поскольку взломщики, как и разработчики защитных программ, идут в ногу со временем и никогда не останавливаются на достигнутом.

- Одним из самых главных защитников вашей электронной почты должен стать пароль. Насколько бы это не казалось очевидным, именно этот метод защиты упускается в первую очередь. При составлении пароля нельзя использовать предсказуемые данные: имя, фамилию, дату рождения, возраст и т. д. Для составления сложного пароля, который будет непросто взломать, используйте буквы разного регистра, вставьте цифры, знаки. Желательно составить длинный, не менее 10 символов, пароль.

Важно: нужно не только составить надежный пароль, но и правильно его хранить. Если вы не уверены, что запомните пароль наизусть, используйте альтернативные способы хранения

Если это будет бумажный носитель, то уберите его туда, где его кроме вас никто не найдет. Если же вы хотите хранить пароль в компьютерном файле, завуалируйте его название, чтобы никто, кроме вас, не смог понять, что это именно пароль. Помните, что современные взломщики могут получить доступ не только к электронной почте, но и к файлам, хранящимся у вас в компьютере.

При использовании всех описанных выше методов и понимании важности защиты ваших данных вы сможете с большей вероятностью уберечь свою электронную почту от взлома, а значит – от получения мошенниками ваших личных данных незаконным путем. Более полную информацию по теме вы можете найти в КонсультантПлюс.

Пробный бесплатный доступ к системе на 2 дня.

Более полную информацию по теме вы можете найти в КонсультантПлюс.

Пробный бесплатный доступ к системе на 2 дня.

Как защитить профиль во «ВКонтакте», Facebook и Instagram: инструкции от техподдержки

Чтобы уберечься от взлома, придерживайтесь базовых правил безопасности. А если ведете бизнес в соцсетях — тем более. Мы собрали советы от техподдержек соцсетей.

Как защититься во «ВКонтакте». Соблюдайте основы безопасности во «ВКонтакте» и обязательно включите двухфакторную аутентификацию.

Включение двухфакторной аутентификации во «ВКонтакте»

Также прочитайте что делать, если сообщество во «ВКонтакте» взломали. Если что-то случится, вы сразу будете знать, как поступить. Потому что при взломе каждая секунда на счету.

Как защититься в Facebook. Если подозреваете, что кто-то имеет доступ к вашему аккаунту, действуйте по инструкции. Также придерживайтесь базовых правил для защиты профиля в Facebook. Не забудьте включить двухфакторную аутентификацию. А еще в Facebook есть возможность выбрать друзей или родственников, которые станут вашими доверенными лицами.

Как защититься в Instagram. Придерживайтесь стандартный правил безопасности в соцсетях: меняйте пароль раз в полгода, не пишите пароль на бумажке, не давайте свой смартфон посторонним.

И да, настройте двухфакторную аутентификацию. Зайдите в «Настройки» → «Конфиденциальность и безопасность» → «Двухфакторная аутентификация».

Настройки Instagram