Трояны

Содержание:

- Последствия воздействия

- Как удалить вирус и другие вредоносные программы с андроида

- Trojan.Mayachok

- Chrome

- В «Слове о полку Игореве»

- Защита от троянских программ

- Trojan.Redyms

- Как удалить троян? Spyware Terminator!

- Emotet: новые способы распространения

- Что такое троянский вирус?

- Голыми руками

- Вымогатели и порнобаннеры

- Что такое троянский вирус?

- Вирус троян что делает и как правильно удалить

- Вычисляем обидчика

- Цели

- Помощь антивируса «SUPERAntiSpyware»

- Порты, используемые троянами (уже известные).

- Решения

- Смешной винлок

- Заключение

Последствия воздействия

Что касается воздействия вируса, он может частично вызывать системные сбои или нарушение доступа в Интернет. Но не это его главная цель. Основной задачей трояна является кража конфиденциальных данных с целью их использования третьими лицами.

Тут вам и пин-коды банковских карт, и логины с паролями для доступа к определенными интернет-ресурсам, и государственные регистрационные данные (номера и серии паспортов, персональные идентификационные номера и т.д.), в общем, все то, что не подлежит разглашению, по мнению самого владельца компьютера или мобильного девайса (естественно, при условии, что такие данные там хранятся).

Увы, при краже такой информации предугадать, как она будет использована в дальнейшем, невозможно. С другой стороны, можно не удивляться, если как-нибудь вам позвонят из какого-то банка и скажут, что у вас есть задолженность по кредиту, или с банковской карты пропадут все деньги. И это только цветочки.

Как удалить вирус и другие вредоносные программы с андроида

Существует несколько способов, как удалить вирус с андроида. Вирусы с СМС-рассылкой и рекламные баннеры можно убрать вручную стандартными средствами, которые есть на Android-устройствах. Но для удаления некоторых понадобятся особые приложения или получить root-права.

- Самый простой и популярный способ почистить устройство — установка антивирусной программы. Есть бесплатные и платные варианты установки. Стоит выбирать антивирусы от известных разработчиков. Пользователю достаточно удалить подозрительные файлы. После всех манипуляций необходимо удалить этот антивирус, скачать и запустить проверку на другом. Это нужно, потому что не все вирусы могут быть найдены при первой проверке.

- Некоторые трояны мешают работе антивируса, поэтому необходимо свести к минимуму вредоносное воздействие на работу телефона. Нужно включить режим «В самолете» или любой другой, в котором не будет доступа к Интернету. При проверке приложений необходимо удалить недавно установленные.

Еще один вариант — просмотреть их активность в «Диспетчере приложений», чтобы проверить, какие из них расходуют много трафика. Удалить их можно из основной папки на диске телефона, подключив его к компьютеру. У таких файлов будет расширение apk.

Способы удаления вируса существуют разные

- Еще один вариант, как убрать вирус с телефона андроид, если ограничить в правах администратора. Сделать это можно в настройках безопасности телефона. Там имеется раздел с правами приложений, где можно ограничить их действие. Если избавиться от вредного ПО не получается, можно перейти в безопасный режим. Сначала нужно выключить смартфон, а при включении удерживать кнопку уменьшения громкости. Таким способом получится запустить только системные приложения.

- Компьютерные антивирусные программы обладают более расширенным действием в сравнении с мобильными версиями, поэтому смартфон легко проверить, подключив к ПК. Только осуществляют это через режим «Отладка через USB». Он находится в режиме разработчиков. Его же необходимо выбрать в меню, которое появляется при подключении к компьютеру.

- Сброс до заводских настроек. Чтобы сохранить все файлы, специалисты советуют делать резервные копии. Для этого необходимо в настройках телефона найти восстановление и сброс всех настроек.

Вирус на андроиде можно попробовать удалить самостоятельно

Однако бывает так, что вирус затронул работу корневого диска. Поэтому, чтобы минимизировать вред, нужно обратиться к специалистам, так как в процессе самостоятельной нейтрализации можно убрать или повредить важные файлы. Они могут иметь схожее расширение с вредоносным программным обеспечением.

Ремонт телефона лучше доверить проверенному сервисному центру

Как удалить трояны

Трояны сложно удалить, потому что попадают глубоко в прошивку и получают права администратора. Справиться с ними можно следующими способами:

- перепрошивка — надежный вариант борьбы с вирусами. Его главный недостаток — потеря имеющейся информации. Это переустановка платформы андроид. При помощи особых приложений создают копию, которую нужно переместить на SD-карту. Саму прошивку подбирают под конкретную модель телефона, чтобы не возникало сбоев в его работе;

- получение root-прав — сложный способ, подходящий для продвинутых пользователей. Чтобы получить их, нужно воспользоваться ПК через программу KingoRoot. Далее следует воспользоваться Root Explorer и Titanium Backup. С их помощью легко удалить любые трояны.

Способ удаления трояна с помощью ПК

Воспользовавшись одним из вышеперечисленных способов, получится очистить телефон и планшет и от Android downloader 3737, 3784, 4076. Большинство считает, что их не получится удалить. Однако это одни из модифицированных trojan, поэтому стоит воспользоваться последними версиями программ для получения рут-прав.

Для удаления Android click 428 можно воспользоваться антивирусной программой Dr. Web. Это приложение хорошо справляется с поиском подозрительных сторонних ПО. Для этого запускают полное сканирование системы. Если эту функцию блокирует virus, то помогут следующие действия:

- загрузить устройство в безопасном режиме;

- запустить полное сканирование при помощи «Доктор Веб» для андроид-устройств;

- соблюсти рекомендации по устранению угроз;

- перезагрузить телефон в обычном режиме.

Чтобы «вылечить» троян Android hiddenads 251 origin, который работает в фоновом режиме, также подойдет Dr. Web. Данное вредоносное ПО затрудняет работу телефона, чаще всего нарушает загрузку мобильных приложений. Как правило, находится в системных папках, поэтому для обнаружения следует использовать улучшенные версии антивирусов.

Режимы работы смартфона может нарушить любой вирус

Trojan.Mayachok

– обширное семейство, насчитывающее свыше полутора тысяч представителей. Наиболее необычным из них является Trojan.Mayachok.2.

Это первый зарегистрированный буткит, заражающий Volume Boot Record файловой системы NTFS. Вот как описывают эту особенность специалисты компании «Доктор Веб»:

«Маячок.2» был впервые обнаружен летом 2011 года, но всплески его эпидемии отмечаются до сих пор. Троян блокирует доступ в интернет и показывает ложное сообщение о необходимости обновить браузер

Помимо установленного по умолчанию Internet Explorer, создатели «Маячка» не обошли вниманием альтернативные браузеры – стилизация под интерфейс выполнена также для Mozilla Firefox и Opera

При клике на фальшивое диалоговое окно происходит запрос номера мобильного телефона жертвы, на который приходит ответный код. Введя его, пользователь активирует вовсе не загрузку обновления, а платную подписку.

Chrome

Сброс настроек Хрома позволит удалить вредоносные расширения и восстановить настройки браузера к значениям принятым по-умолчанию. При этом, ваши личные данные, такие как закладки и пароли, будут сохранены.

Откройте главное меню Хрома, кликнув по кнопке в виде трёх горизонтальных полосок (). Появится меню как на нижеследующей картинке.

Выберите пункт Настройки. Открывшуюся страницу прокрутите вниз и найдите ссылку Показать дополнительные настройки. Кликните по ней. Ниже откроется список дополнительных настроек. Тут вам нужно найти кнопку Сброс настроек и кликнуть по ней. Гугл Хром попросит вас подтвердить свои действия.

Нажмите кнопку Сбросить. После этого, настройки браузера будут сброшены к первоначальным и восстановится ваша домашняя страница и поисковик.

В «Слове о полку Игореве»

Император

Относительно того, кто такой Троян, существует множество гипотез разной степени достоверности. Одни полагают, что Троян — это римский император Марк Ульпий Траян, воевавший на Балканах и известный славянам (или, скорее, его мифологизированный образ; Траян, как и многие успешные императоры, был обожествлён, в Дакии остались носящие его имя Траяновы валы).

«Тропа Трояня» — это его военная дорога в Причерноморье (via Traiani) или воздвигнутый им памятник («тропеум» — римский трофей в знак бегства противника, tropheum или tropeum Traiani, сохранившийся до наших дней).

| въ тропу Трояню чресъ поля на горы |

«Земля Трояня» — Дакия и, в частности, местность в устье Дуная, где шли столкновения Руси с половцами.

«Века Трояни»:

| Были вѣчи Трояни, минула лѣта Ярославля |

| На седьмомъ вѣцѣ Трояни връже Всеславъ жребій |

Всеслав Полоцкий, упомянутый в этом фрагменте жил в XI веке. Соответственно, век Трояна закончился 7 веков назад (11-7), то есть в IV веке — время, когда Римская империя ещё существовала. Траян в этом смысле мог быть олицетворением всех римских императоров, поскольку именно при нем славяне соприкоснулись с римлянами, а Дакия начала превращаться в Румынию. В Саге о Хормунде упоминается морской поход викингов на Валланд (Валахия), где некогда конунгом был злой колдун Траин (др.-сканд. Þráinn — Траян).

Божество

По другой версии, Троян — это славянское языческое божество, известное из сербского фольклора, или мифический предок славян; в таком случае земля Трояня — земля славян или конкретно Русь. А. Г. Кузьмин высказал мнение, что Троян может быть родоначальником русского княжеского дома Рюриковичей, а седьмой век — седьмое поколение рода, считая от Трояна, к которому принадлежал князь-волхв Всеслав Полоцкий. Есть и трактовка, согласно которой Троян — ошибочное прочтение имени Бояна, другого загадочного персонажа «Слова». Л. Н. Гумилев выдвигал альтернативную версию о том, что Троян — это калька слова Троица с некоего тюркского языка у «которого отсутствовала категория грамматического рода»(среди тюрков в XI веке было распространено диофизитское (т.е. с усиленной относительно Православия ролью Троицы) несторианство, возникшее за 7 веков до этого).

Троянцы

Версия А. Н. Веселовского и Р. О. Якобсона связывает имя Трояна с Троей и славянскими версиями античных легенд о Троянской войне — «Троянских деяний» Диктиса и Дарета. Многие средневековые книжники считали свои народы потомками троянцев, не были исключением и славяне.

«Седьмой век» в понимании Якобсона, который иначе членит текст, не связан с Всеславом, а означает седьмое тысячелетие (древнерусское значение слова) от сотворения мира, с седьмым столетием которого, начавшимся в 1092 г., связывались эсхатологические ожидания, и когда кочевники начали вторгаться на Русь («землю Трояню»).

Защита от троянских программ

Легче предотвратить попадание вируса на ПК, чем его лечить. Главная защита от троянов – это установка эффективных ПО, которые способны обезвредить атаку вредоносных утилит. Помимо этого, защититься от проникновения троянцев помогут следующие действия:

- обновляемый периодически антивирус;

- всегда включенный брандмауэр;

- регулярно обновляемая операционная система;

- использование информации только с проверенных источников;

- запрет на переход на сомнительные сайты;

- использование разных паролей для сервисов;

- адреса сайтов, где есть учетная запись с ценными данными лучше вводить вручную.

Trojan.Redyms

Для повышения своей выживаемости вредоносный код нередко делает многочисленные копии. Дублирование в разных местах на жёстком диске затягивает время проверки. Не у каждого пострадавшего хватает терпения выполнить полное сканирование. Размножение в оперативной памяти имеет другое назначение и встречается реже.

Trojan.Redyms, более известный в России как BackDoor.Finder, старается внедрить свою копию во все активные процессы. В первую очередь он пытается заразить запущенные браузеры. В случае успеха троян отправляет зашифрованный запрос на один из управляющих серверов. Затем он получает в ответ актуальный список адресов для перенаправления. При обращении пользователя к популярным поисковым системам вместо результатов поиска отображается одна из фишинговых страниц. Наибольшее число заражений сейчас регистрируется на территории США, но трояны не замечают государственных границ.

Как удалить троян? Spyware Terminator!

Чем эта программа отличается от двух предыдущих, так это полной поддержкой великого и могучего русского языка. За что ставим ей сразу ставим +

Скачаем программу с официального сайта

или

Переходим на сайт и нажимаем загрузка бесплатной версии. Нас перебрасывают на страницу загрузчика, где необходимо нажать Download. Установщик имеет размер менее одного мегабайта.

Запускаем скачанный файл. Установка как обычно не составляем труда. Необходимо только отключить установку панели Web Security Guard снятием соответствующего флажка

После установки программа предложит вам получить лучшую защиту. Необходимо просто нажать ОК

Откроется основное окно программы Spyware Terminator. Для запуска процедуры лечения необходимо перейти на вкладку Сканирование и нажать Полное Сканирование

Признаться честно не ожидал найти каких либо подозрительных объектов после сканирования первыми двумя утилитами. Нажимаете кнопку Удалить

Скорее всего вас попросят закрыть все браузеры для удаления троянов. Закрываете и утилита производит окончательную очистку системы.

Закрываете программу и наслаждаетесь отменной работой вашего компьютера.

Emotet: новые способы распространения

Самое опасное в Emotet — это его приспосабливаемость. Троян использует самые различные способы заражения систем, например, поддельную электронную почту. Поскольку он делает это очень умело (например, он способен, используя сбор Outlook, подделывать письма от коллег по работе и друзей), то в течение длительного времени находится на верхних позициях в списке опасных программ всевозможных рейтингов.

Вредоносная программа, при необходимости, способна загружать банковские трояны, похитители паролей или другие модули. Далее идет распространение в активной сети, по крайней мере, до сих пор Emotet демонстрировал именно такое поведение. Но теперь анализ показывает, что на зараженных системах с Wi-Fi он также сканирует список доступных соседних беспроводных сетей, а затем пытается подключиться к ним. Для этого ему приходится систематически подбирать пароли из списка часто используемых.

Что такое троянский вирус?

Троянский вирус предназначен для выполнения вредоносных задач на вашем компьютере, обычно даже без вашего ведома.

Этими задачами могут быть:

- Предоставление хакерам возможности взять под контроль ваш компьютер.

- Перехват вашего интернет-трафика, чтобы украсть данные банковского счета или кредитной карты.

- Подключение вашего компьютер к большому интернет-ботнету, чтобы совершать такие криминальные действия, как атаки типа «отказ в обслуживании» (DDoS).

- Повреждение системных файлов и шифрование данных, чтобы хакер мог вымогать у вас деньги.

- Сбор адресов электронной почты или телефонных номеров, которые хакеры затем продают спамерам.

Трояны могут быть очень дорогими. Одним из самых известных троянов был FBI MoneyPak, который делал компьютеры пользователей не отвечающими и рекомендовал пользователям отправить от 200 до 400 долларов на восстановление доступа к своей системе. К сожалению, многие люди платили хакерам.

Голыми руками

Для некоторых троянов действительно существует код разблокировки. В редких случаях они даже честно удаляют себя полностью после ввода верного кода. Узнать его можно на соответствующих разделах сайтов антивирусных компаний – смотрите примеры ниже.

Зайти в специализированные разделы сайтов «Доктор Веб», «Лаборатории Касперского» и других разработчиков антивирусного ПО можно с другого компьютера или телефона.

После разблокировки не радуйтесь преждевременно и не выключайте компьютер. Скачайте любой бесплатный антивирус и выполните полную проверку системы. Для этого воспользуйтесь, например, утилитой Dr.Web CureIt! или Kaspersky Virus Removal Tool.

Вымогатели и порнобаннеры

Программы-вымогатели блокируют компьютер и требуют выкуп за разблокировку или шифруют файлы и требуют выкуп за расшифровку. Они распространяются как вирусы, черви или трояны.

Программы-вымогатели создают для заработка, поэтому их цель — заставить жертву как можно скорее заплатить. Чтобы создать ощущение срочности, вымогатели могут говорить, что до уничтожения файлов осталось столько-то времени.

Могут давить на стыд: например, угрожают жертве, что на её компьютере найдено детское порно и вот-вот будет передано в полицию. Растерявшаяся жертва скорее переведёт деньги, чем будет разбираться.

Волна таких вирусов-вымогателей прокатилась по миру несколько лет назад, а самой громкой атакой было массовое распространение вымогателей Petya и NotPetya в 2021 и 2017 годах. Однако эксперты говорят, что вымогательство было лишь маскировкой, а вообще хакеры просто хотели нанести ущерб.

Переводить деньги вымогателям, конечно, нельзя: во-первых, чаще всего они не разблокируют после этого ваш компьютер; во-вторых, перевод денег лишь вдохновляет вымогателей на новые трудовые подвиги.

Вымогатель Petya шифрует файлы и предлагает купить ключ для расшифровки. Даже если заплатить, вероятность того, что вам пришлют ключ, очень мала.

Что такое троянский вирус?

Троянский вирус предназначен для выполнения вредоносных задач на вашем компьютере, обычно даже без вашего ведома.

Этими задачами могут быть:

- Предоставление хакерам возможности взять под контроль ваш компьютер.

- Перехват вашего интернет-трафика, чтобы украсть данные банковского счета или кредитной карты.

- Подключение вашего компьютер к большому интернет-ботнету, чтобы совершать такие криминальные действия, как атаки типа «отказ в обслуживании» (DDoS).

- Повреждение системных файлов и шифрование данных, чтобы хакер мог вымогать у вас деньги.

- Сбор адресов электронной почты или телефонных номеров, которые хакеры затем продают спамерам.

Трояны могут быть очень дорогими. Одним из самых известных троянов был FBI MoneyPak, который делал компьютеры пользователей не отвечающими и рекомендовал пользователям отправить от 200 до 400 долларов на восстановление доступа к своей системе. К сожалению, многие люди платили хакерам.

Вирус троян что делает и как правильно удалить

Добрый день, друзья. Недавно я написал статью «Виды компьютерных вирусов». В данной же статье, мы подробно рассмотрим один из таких вирусов, а именно – вирус троян.

Компьютерный век очень стремительно развивается, развиваются различные технологии, упрощающие человеку жизнь. Мы все чаще производим оплату не наличными деньгами, а пластиковой карточкой или при помощи электронного кошелька. Само собой, у подобных кошельков и карточек есть свои пинкоды и пароли.

И вот представьте себе случай, вы заходите с супермаркет, отовариваетесь там на приличную сумму, подходите к кассе для оплаты, вставляете вашу пластиковую карту, а на ней отсутствуют средства. В чем дело? А виной всему вирус троян!

Так что такое вирусы трояны, что они из себя представляют? Вкратце могу сказать, что вирус троян – представляет из себя вредительскую программу, которая предпочитает маскироваться под любую из существующих программ. Вы подобную программу скачиваете, и происходит заражение компьютера. Довольно часто вирусы трояны состоят всего из нескольких строчек.

Вычисляем обидчика

|

Вот какой путь проделало это письмо… |

Напоследок поговорим о том, что делать в случае, если троян уже был благополучно вами запущен, но с системы еще не удален. Думаю, многим захочется узнать, что за шутник попытался атаковать ваш компьютер, это поможет вам предотвратить возможные неприятности. Если троян был прислан вам по почте, то первым делом нужно глянуть на то, кто же вам его отправил. Конечно, только очень глупый человек рассылает трояны от своего имени, поэтому нам придется воспользоваться некоторой дополнительной информацией о письме. Дело в том, что по умолчанию почтовые программы не показывают так называемые кладжи (Kludges — подробная информация об отправителе), ограничиваясь только тем адресом, который ввел сам отправитель. Для просмотра этих данных включите в своем почтовом клиенте опцию Show Kludges (хотя в некоторых программах она может называться по-другому). Для выяснения, откуда пришло злосчастное письмо, посмотрите на строчку Received. Если же ваш почтовый клиент не поддерживает такой режим, просто найдите папку на винчестере, в которой лежит полученная вами корреспонденция, и откройте нужное письмо любым текстовым редактором.

Кроме того, трояны типа BackDoor (см. врезку) очень просто определяются утилитой NetStat (см выше). В данном случае нас интересует третий столбец слева (Внешний адрес), являющийся ни чем иным, как ip-адресом нападающего. В дополнение к этому, на нашем диске вы найдете несколько программ, следящих за всеми открытыми портами и позволяющих делать с обидчиком многие интересные вещи (описания программ смотрите в CD-Мании). А что делать, имея на руках ip-адрес злоумышленника, — выбирать вам. Однако в первую очередь не помешает определить, из какой сети или через какого провайдера этот “шутник” подключился к Интернету. Для этого существуют специальные службы (http://internic.net/whois.html, www.ripn.net:8080/nic/whois/), позволяющие получить эту информацию по его ip-адресу. Только учтите, что большинство провайдеров дают своим клиентам динамические (временные) ip-адреса, поэтому чем скорее вы этим займетесь, тем лучше. Узнав, что за служба предоставила злоумышленнику доступ в Интернет, напишите письмо администратору (обычно нужно ввести адрес вида admin@название.домен или же root@название.домен), в котором укажите время соединения с вами и ip-адрес. Таким образом можно получить полную информацию о своем обидчике, ну а как вы ей распорядитесь — уже ваше дело.

Цели

Целью троянской программы может быть:

- закачивание и скачивание файлов;

- копирование ложных ссылок, ведущих на поддельные вебсайты, чаты или другие сайты с регистрацией;

- создание помех работе пользователя;

- кража данных, представляющих ценность или тайну, в том числе информации для аутентификации, для несанкционированного доступа к ресурсам, выуживание деталей касательно банковских счетов, которые могут быть использованы в преступных целях;

- распространение других вредоносных программ, таких как вирусы;

- уничтожение данных (стирание или переписывание данных на диске, труднозамечаемые повреждения файлов) и оборудования, выведения из строя или отказа обслуживания компьютерных систем, сетей;

- сбор адресов электронной почты и использование их для рассылки спама;

- слежка за пользователем и тайное сообщение третьим лицам сведений, таких как, например, привычка посещать конкретные сайты;

- регистрация нажатий клавиш с целью кражи информации такого рода как пароли и номера кредитных карточек;

- дезактивация или создание помех работе антивирусных программ и файервола;

- для самоутверждения вирусодела или просто «повеселиться».

Помощь антивируса «SUPERAntiSpyware»

Преимуществом данной программы является то, что можно скачать и пользоваться бесплатной версией. Ее применение универсально как для владельцев Windows 7, так и других операционных систем. Она является 4 лучшим антивирусом, которым пользуются юзеры для избавления от надоедливого трояна.

-

Необходимо скачать программу с официального источника. На странице пользователь может выбрать версию по своему усмотрению, воспользовавшись как платным вариантом, так и нет. В данном случае будет рассмотрена бесплатная версия. Пользователю нужно нажать кнопку «Free Edition».

-

Как только файл скачается, его нужно запустить. Появится окно с большой зеленой кнопкой «Express Install». Можно воспользоваться и ею, процесс установки пойдет быстрее, но юзер лишится возможности менять настройки. Поэтому рекомендуется кликнуть на «Custom Install», что предполагает более долгий процесс запуска.

-

В самом процессе установки нет ничего сложного. Программа предложит воспользоваться профессиональной версией, пользователю нужно отказаться, нажав кнопку «Decline».

-

После запуска в первую очередь потребуется обновление. В правом столбце имеется кнопка «Check for Updates», на которую необходимо кликнуть мышей.

-

Теперь придется некоторое время подождать, пока программой не обновятся все имеющиеся компоненты, а затем потребуется нажать «Close».

-

Чтобы убедиться в наличии или отсутствии вирусов, пользователь должен нажать «Complete Scan». В разделе «Select Scan Type» нужно найти пункт «Enable Rescue Scan», поставить возле него галочки и кликнуть «Scan your Computer».

-

Антивирус попросит подтвердить свои действия, покажет все места, которые будет сканировать. Чтобы активировать процесс, юзер должен нажать «Start Complete Scan».

-

Пользователю потребуется некоторое время подождать, после чего он увидит следующее окно:

-

Нажав «Продолжить», можно ознакомиться со всеми подозрительными программами, которые есть на компьютере. Чтобы избавиться от них, достаточно кликнуть на «Remove Threats».

-

Программа предложит перезагрузить компьютер пользователя. Нажав «Reboot Now», система перезагрузится и окончательно избавится от всех вредоносных программ.

Специалисты рекомендуют всегда пользоваться антивирусами и не открывать незнакомые ссылки из непроверенных источников.

Порты, используемые троянами (уже известные).

- 1 – Sockets de Troie

- 2 – Death

- 20 – Senna Spy FTP Server

- 22 – Shaft

- 30 – Agent 40421

- 50 – DRAT

- 58 – DMSetup

- 99 – Hidden port

- 110 – ProMail

- 119 – Happy99

- 133 – Farnaz

- 421 – TCP Wrappers troian

- 443 – сессия метерпретера

- 455, 456 – Fatal connections, Hackers Paradise

- 667 – SniperNet

- 669 – DP trojan

- 692 – GayOL

- 1010-1012, 1015-1016 – Doly Trojan

- 1050 – MiniCommand

- 1081 – WinHole

- 1095 – 1098 – RAT

- 1255 – Scarab

- 1807 – SpySender

- 2115 – Bugs

- 2155 – Illusion Mailer/Nirvana

- 2330-2338 – Contact

Действие и характер работы трояна часто не попадает под обнаружение простыми антивирусами, потому рекомендуется использовать специальное программное обеспечение для поиска и удаления зловреда.

Решения

Нельзя сказать, что существует один универсальный способ для «лечения». Хакеры постоянно придумывают что-то новенькое, не позволяя расслабляться. Поэтому, некоторые трояны можно устранить очень быстро, а над другими придется изрядно попотеть.

Форматирование диска

Этот путь нежелателен для большинства пользователей, поскольку все данные с носителя будут удалены. Но иногда только таким образом можно спасти ситуацию.

Если вирусы крепко засели в системе, то проще отформатировать всё и переустановить ОС.

Рекомендую начинать с других способов.

Если система не запускается

В таком случае Вам не обойтись без установочного диска. Придется выполнить загрузку в безопасном режиме и вручную зачистить все следы трояна. Подробнее я расскажу далее.

Не появляется рабочий стол

Такое случается после поражения некоторых системных ресурсов. После загрузки перед Вами появляется чёрный экран с курсором.

Чтобы запустить процесс «Проводник», кликаем Ctrl + Esc +Shift и запускаем «Менеджер задач». В верхнем меню выбираем «Файл» — «Новая задача». Вводим:

Если не открываются сайты социальных сетей

Очень распространенное «заболевание», которое сводит с ума многих пользователей. Чаще всего решение скрывается в файле hosts:

Его нужно открыть в любом текстовом редакторе и удалить все записи. Затем перезагрузить ПК.

Полное сканирование

Как только заподозрили неладное, следует воспользоваться установленным антивирусом, запустив тщательную проверку. Это может занять несколько часов и поможет убрать вредоносный код с компьютера.

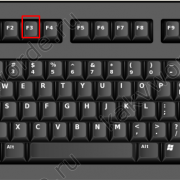

Внимание! Выполнять данную процедуру желательно в безопасном режиме! Чтобы в него войти, следует во время загрузки Windows нажать F8 на клавиатуре. Появится меню, в котором выбираем соответствующий пункт

После запуска ОС, большинство драйверов и сетевых сервисов не будут включены, что позволит провести полноценное сканирование и избавиться от «недуга». Кроме того, антивирусный софт получит доступ к ресурсам, которые в обычном режиме могут быть заблокированы троянским софтом.

DrWeb CureIt!

Если проверка не принесла желаемого результата (не было выявлено никаких проблем), то следует , которая содержит самые последние определения вирусов и может найти проблемы.

Удаление процессов из автозагрузки

Открываем консоль «Выполнить» (Win + R) и прописываем команду:

После появления на экране окна настройки, переходим во вкладку «Автозагрузка» и снимаем галочки напротив подозрительных пунктов. Вот пример:

Устраняйте всё, что Вы лично не устанавливали. Если возникают сомнения, то зайдите в интернет с андройд планшета (или любого другого устройства) и «забейте» в поиск подозрительную строку, чтобы узнать её назначение.

Я написал уже много разных статей на тему лечение вирусов, можно будет глянть и там, может подойдет другой метод лучше.

Отдельно стоит упомянуть о вирусе Artemis (Артемида), который копирует свои файлы на диск, а потом начинает их дублировать. Таким образом свободное место начинает быстро заканчиваться. Чаще всего троян поражает только системы на базе Win32.

В автозапуске его процесс называется (randomname).dll. Если встретите что-нибудь подобное, без раздумий удаляйте.

Очистка дисков

Я настоятельно рекомендую зачистить все файлы, которые связаны с точками восстановления, поскольку в них может содержаться вредоносный код. Также, стоит удалить временные файлы в папках Temp и просмотренные страницы браузера. Командную строку использовать не придется. Для этой цели подойдет любое сторонне ПО: Wise Care 365, CCleaner.

Используем AVZ, Ad-Aware

Чтобы защититься от шпионских приложений можно , которые могут бороться не только с Spyware, но и другими разновидностями Trojan.

Смешной винлок

Совсем недавно «Компьютерра» писала о способах самостоятельно избавиться от троянов-вымогателей и разблокировать Windows. Однако среди многочисленных представителей семейства Winlock встречаются и такие, которые удалять не хочется, – уж больно они забавные.

Trojan.Winlock.8026 пожалуй, единственный, способный поднять настроение пользователю заражённой машины. Читать его сообщения удобнее из-под стола.

Его код и сама логика работы тоже до крайности нелепы – знакомые с программированием наверняка прослезятся от смеха, попытавшись в них разобраться.

Прибить уродца можно множеством способов, но самый простой – ввести код разблокировки: 141989081989.

Заключение

Итак, теперь вы знаете, что такое «троянский конь». Вирус, о котором шла речь в этой статье, вы сможете самостоятельно удалить, если он попадет к вам на компьютер.

Конечно, лучше, чтобы с вами такой неприятности не произошло, но для этого необходимо установить хороший антивирусник, регулярно обновлять его базу, внимательно следить за предупреждениями программы, а также не посещать и ничего не загружать с подозрительных ресурсов.

Перед тем как распаковать какой-нибудь скачанный архив, обязательно проверьте его антивирусом. Также проверяйте флешки – на них должны отсутствовать скрытые файлы. Помните: «троян» способен доставить немало проблем, поэтому относитесь ко всем мероприятиям по его выявлению ответственно.