Темная сторона интернета: как туда попасть?

Содержание:

- Как работает Tor Browser?

- Использовать браузер Tor

- Спутники и космос

- Второй способ: анонимный прокси-сервер

- Дипвеб(DeepWeb) или глубинный интернет и что это такое.

- Использование программ для изменения IP

- Некоторые особенности onion-сети:

- Как подключиться к ADSL-каналу

- Путешествие по темной стороне Глубокого Интернета

- Как спецслужбы ищут людей в даркнете?

- Что такое Темный или Глубокий Интернет

- Настройка VPN-соединения штатными средствами Windows

Как работает Tor Browser?

Интерфейс браузера Tor

Tor распределяет ваш трафик по сети, которая состоит из нод (или ретрансляторов) — тысяч серверов, которые создаются и поддерживаются добровольцами, чтобы обеспечить безопасность и анонимность. Каждый раз, когда вы подключаетесь к Tor, он строит самый быстрый и безопасный маршрут, который включает три ноды:

- Входная нода — используется при подключении. Она видит ваш IP-адрес, но не видит, к чему вы подключаетесь.

- Средняя нода — та, к которой подключается сам Tor-клиент. Она также не видит ваш IP-адрес или домен, к которому вы подключаетесь, но видит входную ноду и направление трафика.

- Выходная нода — точка, из которой ваш трафик покидает сеть Tor и перенаправляется на конечный домен. Эта нода знает только то, к чему вы подключаетесь.

Все ноды выбираются случайным образом и периодически меняются.

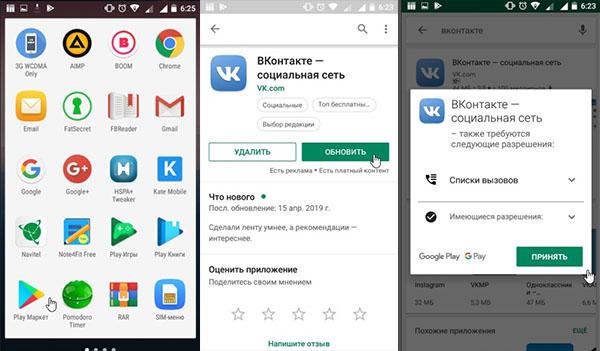

Использовать браузер Tor

Tor (The Onion Router) — это сетевой протокол, который предлагает частный просмотр веб-страниц, к которому вы можете получить доступ, загрузив браузер Tor. Он работает по-другому, чем VPN, и заметно медленнее, чем обычное подключение к Интернету. Лучшие VPN не идут на компромисс по скорости, но стоят денег, а Tor — бесплатно. Хотя существуют свободные VPN, у большинства из них есть ограничения на данные.

Вы можете использовать браузер Tor, чтобы скрыть ваше местоположение, IP-адрес и другие идентифицирующие данные и даже выкопать в темную паутину. Эдвард Сноуден, как говорят, использовал Tor для отправки информации о программе PRISM, программе наблюдения, журналистам в Хранитель и Washington Post в 2013.

Верьте или нет, Лаборатория научных исследований США и DARPA создали основную технологию Tor, а браузер — модифицированная версия Firefox.Браузер, доступный на torproject.org, поддерживается добровольцами и финансируется за счет личных пожертвований, а также грантов Национального научного фонда, Государственного департамента США по вопросам демократии, прав человека и труда, а также нескольких других организаций ,

Использование браузера Tor не гарантирует вашу анонимность; он просит следовать правилам безопасного просмотра. Рекомендации включают в себя не использование BitTorrent (одноранговый протокол совместного доступа), а не установку надстроек браузера, а не открытие документов или мультимедиа в режиме онлайн.

Tor также рекомендует, чтобы пользователи посещали только безопасные сайты HTTPS; вы можете использовать плагин под названием HTTPS Everywhere для этого. Он встроен в браузер Tor, но он доступен и с обычными старыми браузерами.

Браузер Tor поставляется с некоторыми предустановленными плагинами безопасности, помимо HTTPS Everywhere, включая NoScript, который блокирует JavaScript, Java, Flash и другие плагины, которые могут отслеживать вашу активность в браузере. Вы можете настроить уровень безопасности NoScript, но если вам нужно посетить сайт, для которого требуется определенный плагин.

Эти улучшения безопасности и конфиденциальности приходят с небольшими затратами: производительность. Вероятно, вы заметите снижение скорости и, возможно, придется испытывать некоторые неудобства. Например, вам, вероятно, придется вводить CAPTCHA на многих сайтах из-за использования CloudFlare, службы безопасности, которая может обнаружить подозрительную скрытую идентификацию. Веб-сайты должны знать, что вы человек, а не вредоносный скрипт, который может запустить DDOS или другую атаку.

Кроме того, может возникнуть проблема с доступом к локализованным версиям определенных веб-сайтов. Например, рецензентам PCMag не удалось перейти от европейской версии PCMag.com к США, поскольку их соединение было направлено через Европу.

Наконец, вы не можете сохранять свои электронные письма или чаты частными, хотя Tor также предлагает собственный чат-клиент.

Спутники и космос

«Спутник — это очень просто»«Спасение «Салюта-7»: радиопереговоры космонавтов с ЦУП»«Британский радиолюбитель поймал сигнал МКС и поговорил с астронавтом».Сейчас радиолюбитель из английского города Коулфолд тоже настроился на частоту передатчика Международной космической станции и смог пообщаться с астронавтом.

Как сообщает BBC, 52-летнему Адриану Лейну повезло попасть в четырехминутное окно, когда МКС проходила над Коулфордом. «Не каждый день удается поговорить с человеком в космосе. Это был прилив адреналина. Мне снесло голову», — сказал Лейн в интервью местным СМИ.

«Автотрекинг низкоорбитальных спутников или Слушаем радиосигнал с МКС»

Откуда мы узнаём о секретных спутникахЭнтузиасты, слушающие и фотографирующие спутники, есть и у нас. В радиодиапазоне, наверное, самым известным является Дмитрий Пашков (хабраюзер R4UAB). Он слушал и публиковал сигналы, идущие от российского военного спутника-инспектора «Космос-2499».

Пока технический прогресс движется вперед, техника устаревает, и когда-нибудь мы сможем восхищаться опубликованными техническими решениями, которые использовались на секретных сейчас спутниках. Но пока что заглянуть в тайну мы можем благодаря энтузиастам космоса, за что им огромное спасибо.

R4UAB«Как идентифицировать спутник на орбите»

- Песни космических зомби

- Спутники-долгожители

Однако затем связь с ним была потеряна, и в период с 1967 по 2013 годы он молчал, пока его сигнал на частоте 237 МГц не поймал один радиолюбитель.

«Ночная жизнь неба или в поисках Персеид»Довольно интересно, что попалось два ярких объекта, которые летят почти синхронно — это третьи ступени ракеты «Циклон-3». Считаются весьма опасными объектами (таких ступеней 127), «гоняющимися» за спутниками

«Первые телевизионные изображения Земли с первого погодного искусственного спутника (53 года назад)»«Приём радиофаксов и прочих цифровых передач с помощью обычного приёмника и компьютера»

В настоящее время на Земной орбите находится порядка 10 спутников, используемых в метеорологических целях. Эти спутники непрерывно сканируют поверхность и атмосферу Земли и осуществляют непосредственный сброс информации на землю в соответствующие научные центры, лаборатории и всем кто может принять. Приемная станция, находящаяся в зоне радиовидимости спутника, в реальном времени видит то, что видит спутник. Данные с него поступают непосредственно в момент съемки

У нас есть снимки туч на Черном море и Кавказе тех дней, когда в Крымске погибли тысячи людей. Если бы хотя бы 10 человек в стране искренне интересовались подобными явлениями, начиная со школы или с сознательного возраста, вполне возможно, что опасные явления (ОЯ) предсказывались бы не просто как «ОЯ», а «уровень затопления местами составит более 2 метров». Кстати метеослужбы по самым пессимистичным прогнозам давали до 100мм осадков ту ночь, а реально было под 300мм. Вот вам и эффективность подхода сокрытия метеоданных, пусть и не физического, но идеологического.

- Принимаем погодные снимки с NOAA — проще простого

- Как подключиться к космическому спутнику и исполнить детскую мечту

- Радиолюбитель R4uab получил изображения затмения со спутника «Метеор-М2»

- Радиолюбителя, получившего фото затмения со спутника «Метеор-М2», пригласили на работу в РКС

- Космический спутник LightSail на солнечном парусе завис из-за программной ошибки

- Инженеры, запустившие спутник CubeSail, просят помощи радиолюбителей

- Российский спутник «СамСат-218» не выходит на связь. Нужна помощь сообщества

- Услышать SamSat-218D

«Спутник — это очень просто — 2»

https://youtube.com/watch?v=J0Fg9DiVBoE

«Радиотелескоп»

Данная установка представляет собой двухкоординатное сканирующее устройство. Оно работает в диапазоне 10ГГц, на этих частотах работают ТВ спутники. Первоначально планировалось сделать фотографию геостационарной орбиты. Дополнительно к этому было интересно посмотреть на Солнце, а так же, из разряда детской любознательности хотелось узнать, видна ли будет Луна и, вообще, что же будет на снимке.

В дайджесте использованы ссылки на публикации хабраюзеров:

BOOTorababkin86alizarAlyoshka1976APaMazurargz Astroscope avanCheeckyBridecount DennsyDmitrySpb79 FoxcoolgroromanHydroiliasamitsar kreosan levaplozgaLPD1090ESmarksMilfgardmink_hMishikoRus mottomanMr_CostelloNAGruNikolay_Fedorov olartamonov pkruglov ptsecurity R4uabr-moiseevrOnanjr2ru_vdssergeyIIshaman007 shifttstassvosinTS_TelecomUA2FGFVASExpertsVertebralvovalogvoyager-1vvzvladwoworks yevgen_d

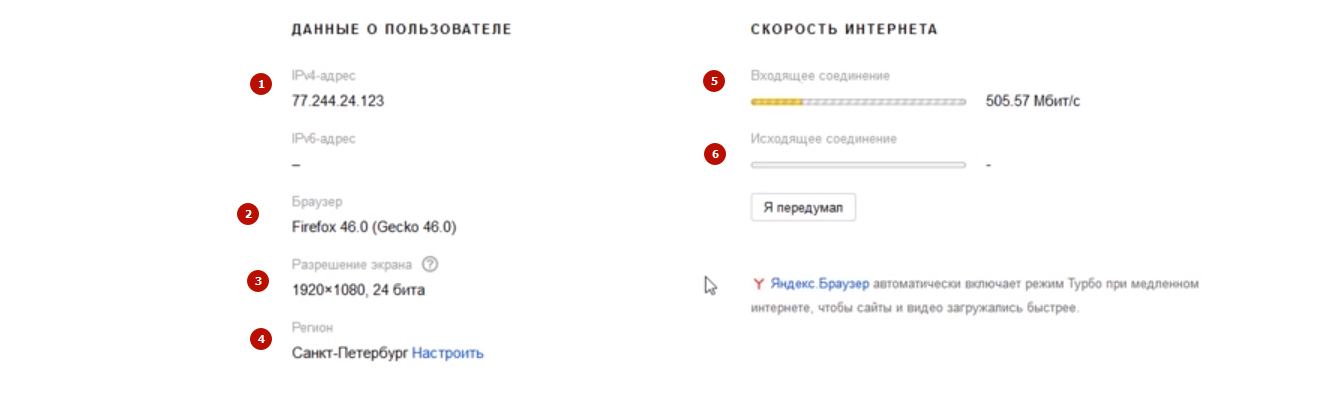

Второй способ: анонимный прокси-сервер

Для смены своего места жительства, т.е. для замены своего реального IP-адреса на IP-адрес нужной вам страны, можно использовать анонимный прокси-сервер. Особенных преимуществ по сравнению с анонимайзером в использовании анонимного прокси-сервера нет, однако для бесплатной смены своего IP-адреса на IP-адрес другой страны лучше все-таки использовать бесплатный прокси-сервер, чем платный анонимайзер.

Что такое прокси-сервер?

Прокси-сервер – это сервер, который используется для кэширования информации и ограничения доступа в Интернет. Прокси-серверы создаются как системными администраторами локальных сетей, так и провайдерами доступа в Интернет. Анонимный прокси-сервер – это либо неправильно настроенный обычный прокси-сервер, администратор которого забыл запретить к нему доступ посторонним пользователям, либо это публичный открытый прокси-сервер, который специально открывает доступ к себе всем желающим. Если прописать IP-адрес прокси-сервера в настройках браузера, то браузер будет обращаться к в веб-сайтам в Интернете не напрямую, а через этот прокси-сервер, таким образом в журналах веб-сайтов, которые вы посещаете, будут прописываться IP-адреса используемого вами прокси-сервера. Прописать IP-адрес в настройках браузера очень просто, это не отнимет у вас более 5 минут. Узнать подробно, как это делается, вы можете, прочитав статью «Руководство по настройке браузера для работы с анонимным прокси-сервером в различных браузерах». А вот адреса веб-сайтов, на которых можно найти списки IP-адресов действующих прокси-серверов:

Если эти веб-сайты на тот момент, когда вы зайдете на них, будут недоступны, то тогда наберите в поисковой строке Google запросы «free proxy» или «proxy server», и вам будет предложено множество веб-сайтов, содержащих списки IP-адресов прокси-серверов и инструкции по настройке браузеров. Обычно в списке вместе с IP-адресом указывается также порт доступа через двоеточие. Порт доступа необходимо будет указать вместе с IP-адресом при настройке браузера.

Преимущества и недостатки прокси-серверов

Прокси-серверам присущи те же недостатки, что и анонимайзерам, однако вам не придется просматривать рекламу, если вы пользуетесь прокси-сервером, а также вы можете бесплатно выбирать, к какой стране относится IP-адрес прокси-сервера. Отдельно стоит отметить, что, скорее всего, вам часто придется менять прокси-серверы из-за их нестабильности, так как, как упоминалось выше, некоторые прокси-серверы – это плохо настроенные обычные, и когда администратор сервера узнает, что его прокси-сервер используется публично в качестве анонимного, то он закрывает доступ к своему серверу, и вы больше не можете использовать его IP-адрес.

Дипвеб(DeepWeb) или глубинный интернет и что это такое.

Начнем с того, что вы никогда не встретите в поисковых системах или Yandex видео с детской порнографией, сайты с продажей наркотиков, оружия и даже людей. Всего этого вы не встретите по видимым причинам — блокирование сайтов с запрещенным содержанием. Каждая поисковая система представляет собой огромную коробку (база данных), в которую помещены миллионы или миллиарды сайтов, соответствующие правилам поисковой системы. То есть те сайты, которые не проходят модерацию, не попадают в БД поисковой системы и следовательно, пользователи интернета их не видят.

Именно этим и отличается глубинный интернет. В нем есть все то, что есть в обычном интернете, но еще и то, что обычный интернет отверг. Определение «черный рынок» наиболее точно характеризует описание глубинного интернета.

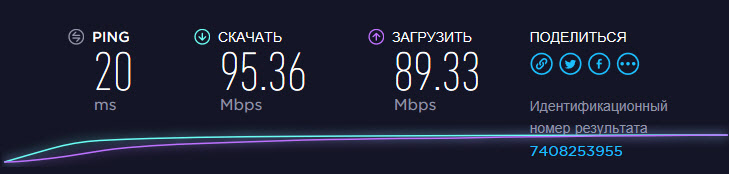

Использование программ для изменения IP

Другой достаточно эффективный способ изменения ip адреса — программы. Эти приложения очень эффективны.

Число таких программ довольно большое и они предлагают более изощренные варианты. Самая популярная программа: «Hide IP Platinum», только она платная.

После установки и запуска, а для нее нужно всего лишь 6 Мб свободного пространства на жестком диске — вы увидим окно, в котором для вас будет несколько вариантов на выбор.

В ней вы также можете точно узнать свой собственный IP адрес. Нажмите Hide IP и получите новый адрес из пула, подходящего для вашей страны.

Что важно, когда вы кликните стоп — скрыть, а затем снова Hide IP – то вам будет назначен новый IP-адрес. Вы также можете выбрать страну, IP адрес которой хотите получить

Что важно — программа может изменять адреса, например, каждые десять минут, что очень важно в случае конкретных действий, которые вы хотите достичь с помощью этого типа программного обеспечения

Вы также можете выбрать страну, IP адрес которой хотите получить

Что важно — программа может изменять адреса, например, каждые десять минут, что очень важно в случае конкретных действий, которые вы хотите достичь с помощью этого типа программного обеспечения

Программ, таких как «Hide IP Platinum» гораздо больше, вы можете даже попробовать Free Hide IP, (бесплатная) а принцип ее работы схож.

Если вас интересую исключительно бесплатные программы, тогда идите сюда.

Некоторые особенности onion-сети:

– интернет-страницы в сети Tor зачастую бывают вне зоны доступа в течение нескольких минут, иногда недель или вообще могут исчезнуть навсегда, что обуславливает их ненадежность. Также страницы достаточно медленно загружаются по причине подключения к сети Tor путем использования компьютеров других пользователей с целью обеспечения вашей анонимности.

– Tor-браузер не гарантирует Вам анонимность в поддерживаемых им операционных системах iOS и Android, и, следовательно, их использование не рекомендуется. Для других интернет-браузеров возможности Tor являются ненадежными и, как правило, не поддерживаются структурой Tor.

Отметим, что большинство людей пользуются «глубокой паутиной» с целью незаконной деятельности

Чтобы избежать отслеживания вашей активности, а также вредоносных атак на ваш компьютер, следует принять следующие меры предосторожности:. — В левой стороне адресной строки браузера Tor кликнуть «S», далее выбрать «Запретить скрипты в глобальном масштабе»;

— В левой стороне адресной строки браузера Tor кликнуть «S», далее выбрать «Запретить скрипты в глобальном масштабе»;

— в операционной системе Windows или Mac OS активировать брандмауэр;

— замаскировать объектив веб-камеры, например, заклеив его лентой или скотчем, во избежание несанкционированного включения камеры без ведома пользователя;

— ни в коем случае не закачивать файлы с интернет-страниц в сети Tor, даже простые документы doc или excel, и не обмениваться через торрент-трекеры файлами, что весьма и весьма небезопасно.

Использование обычных поисковиков в «глубокой паутине» не будет эффективным и не принесет желаемых результатов. Хотя, если Вы ищите очень популярный сайт из глубокой паутины, то обычный поисковик (типа yandex или google) вполне может справиться с такой задачей.

Тем не менее, множество ссылок на сайты глубокого интернета, которые могут быть полезны в «глубокой паутине», Вы найдете на популярнейшем её сайте – HiddenWiki – и без помощи поисковика. В «глубокой паутине» также существуют как легальные сервисы, которые во многом похожи на сервисы обычной сети, (к примеру, сервис обмена изображениями) так и более специфичные, (например, сайты по разоблачению противоправных действий или коллекции книг по антиправительственной тематике).

Как подключиться к ADSL-каналу

В этом случае пользователь может подключиться к глобальной сети с помощью телефонной линии, не оплачивая ввод канала в дом (если он подключен к городской сети). Для работы с ADSL-каналом необходимо особое устройство — модем, а для организации круглосуточного доступа в сеть нужен роутер со встроенным ADSL-модемом.

Для круглосуточного подключения нужен роутер со встроенным ADSL-модемом

Роутер (маршрутизатор, свитч, хаб, концентратор) — сетевое устройство, обеспечивающее беспрерывный обмен пакетами данных внутри сети. Роутер позволяет подключить к каналу провайдера несколько пользователей (или устройств), причем «раздает» интернет именно он, поэтому пользователь может включить свой компьютер и зайти в сеть с помощью браузера, без манипуляций с ярлыками и закладками.

Настройка подключения к интернету с помощью ADSL-роутера требует следующих действий:

-

Поставить на телефонную линию особое устройство — сплиттер, которое обеспечивает подключение к такому каналу и ADSL-роутера, и телефонного аппарата.

-

Продлить линию от порта «Modem» сплиттера к разъему «ADSL» модема, используя двухжильный кабель с розетками RJ-11.

-

Соединить LAN-порт роутера с соответствующим разъемом настольного компьютера или ноутбука, используя кабель с розетками RJ-45.

-

Включить компьютер и роутер. Дождаться, пока на панели сетевого устройства загорится (после серии коротких миганий) ADSL индикатор.

-

Нажать на кнопку «Пуск», выбрать раздел «Командная строка» и ввести в нем команду ipconfig.

-

В окне найти строку с указанием IP-адреса основного шлюза (адрес роутера).

-

Открыть любой браузер и ввести в адресной строке IP-адреса основного шлюза (в большинстве случае это — 192.168.0.1).

-

Откроется окно доступа в административную панель роутера, для активации которой необходимо ввести логин и пароль администратора (они записаны в инструкции, которую можно найти в коробке).

-

В открывшемся после ввода логина и пароля меню нужно найти раздел «WAN» и нажать на кнопку «Добавить».

-

На открытой странице нужно выбрать тип соединения (традиционно это PPPoE) и ввести логин и пароль, которые получены от вашего провайдера.

-

В конце необходимо найти в меню роутера пункт сохранения настроек (Configuration Saving) и выйти из режима с сохранением изменений.

После проделанных действий за связь с интернетом будет отвечать роутер, который может работать в режиме 24/7, обеспечивая доступ в сеть по первому требованию пользователя. Причем кроме ADSL-роутера в продаже есть и Ethernet-устройства, которые будут работать при подключении к выделенной линии.

Однако описанный выше алгоритм настройки предполагает организацию только проводного соединения. Для запуска беспроводной сети необходим роутер с поддержкой Wi-Fi технологии.

Путешествие по темной стороне Глубокого Интернета

После создания криптовалюты Bitcoin и ее системы Blockchain, неким Сатоши Накамото в начале 2009 года — темная сторона Глубокого Интернета стала стремительно НАБИРАТЬ популярность. Особенно после того, как одним из первых внедрил на свою площадку оплату биткоинами.

Однако в ходе операции «Onymus» — Росс Уильям Ульбрихт был задержан, а его площадка (Silk Road) — ЗАБЛОКИРОВАНА. Бедолагу посадили на два пожизненных срока, а желающие хайпануть на этом — сняли аж целый фильм.

Несмотря на печальную историю площадки Silk Road, владельцы onion-сайтов потихоньку стали переходить на криптовалюты. Теперь в Теневом Интернете можно оплачивать услуги хакеров, дампы, базы и все это абсолютно анонимно. При этом, завести bitcoin-кошелек и зайти в Deep Web может любой школьник.

Ну и как же попасть на эту темную сторону Deep Web?

-

Скачайте с официального сайта Tor Project анонимный браузер Тор, установите его на устройство и затем запустите этот интернет-образователь.

-

Перейдите в один из поисковиков Даркнета, например, в «DuckDuckGo» по этой ссылке: или в какой-нибудь каталог.

Вот и все, так вы попадете в самую темную часть Deep Web. Однако не спешите радоваться, т. к. ФБР, хактивисты и даже обычные Script Kiddie постоянно там проводят все возможные операции, а также атаки на onion-сайты и их целевую аудиторию. Например, вот таблица известных операций ФБР и «Anonymous»:

| Название | Конченые результат операции |

| Torpedo | В ходе этой операции, сотрудники ФБР арестовали Аарона Макграта — владельца трех сайтов: PedoBoard, PedoBook и TB2, на которых распространялась детская порнография. |

| Pacifier | Ну, а результатом данной операции стал арест владельца сайта Playpen, а также около 900 его пользователей. В свое время, этот сайтик был популярен среди педофилов. |

| Onymus | В результате данной операции арестованы 17 продавцов и администраторов onion-сайтов в DarkNet, а также закрыто более 410 скрытых сервисов и 27 различных веб-сайтов. |

| Darknet | Хактивисты движения «Anonymous» провели мощнейшую DDoS-атаку и затем опубликовали логины 1589 юзеров подпольного сайта Lolita City в Поверхностном Интернете. |

Думаю теперь вам больше не нужно доказывать то, что скрытая сеть Тор далеко не такая уж и безопасная, и анонимная, как об этом пишут всякие клоуны в СМИ. По этой причине, старайтесь НЕ оставлять следов в Deep Web, которые потенциально могут вывести на вас хакеров, а также сотрудников спецслужб.

Вообще, прежде, чем ЛЕСТЬ в теневую часть Глубокой паутины — рекомендую пробежаться ПО следующим рубрикам в REDDIT: , и . Там вы найдете огромное количество ссылок на onion-сайты в Deep Web.

Как спецслужбы ищут людей в даркнете?

«Важно помнить, что в даркнете пытаются деанонимизировать не конкретных пользователей, а серверы, на которых они общаются. Допустим, я размещаю сервер в Новой Зеландии, но делаю его доступным только через Tor

Пока никто не знает, где он расположен, все хорошо, — отмечает Сергей Никитин, замруководителя Лаборатории компьютерной криминалистики и исследования вредоносного кода Group-IB. — Как только это станет известно, к хостеру придут спецслужбы и изымут сервер и все данные на нем. В журнале будет видно, кто посещал сервер, кто его администратор, списки пользователей и сообщений. Деаниномизируют сервер, как правило, из-за неправильных настроек сайта или браузера: в итоге часть данных передается через открытый интернет, и их можно отследить».

По словам Никитина, конкретных пользователей ищут намного реже, так как на сервере гораздо больше данных. Такие возможности есть только у спецслужб, которые используют для этого СОРМ (комплекс технических мер для доступа к мобильному и сетевому трафику), и только если пользователи обмениваются трафиком в пределах одной страны.

Что такое Темный или Глубокий Интернет

Для начала нужно коротко разобраться с тем, что такое Глубокий Интернет и что такое Темный Интернет. C этими терминами много путаницы, но говорить по простому, то эти два названия обозначают одно и тоже, а именно скрытую часть Всемирной сети Интернет.

Разные части этого Глубокого Интернета работают по разным принципам. Иногда это просто сайты, которые не индексируются поисковыми системами и поэтому доступны только по прямой ссылке. Иногда это сайты для доступа, к которым нужно знать пароль. А в некоторых случаях это сайты, работающие в сети TOR.

В данной статье мы расскажем о том, как попасть в эту часть Темного Интернета, которая работает на основе сети TOR. Сеть TOR это компьютерная сеть, которая работает поверх обычного Интернета и использует принцип луковой маршрутизации. Вся информация TOR сети шифруется и передается через несколько промежуточных серверов, для того чтобы было труднее отследить место нахождения и личность пользователя.

Ресурсы в сети TOR имеют собственный домен верхнего уровня – ONION. Конечно, данный домен нигде официально не зарегистрирован, но это не мешает им пользоваться, если на компьютере установлено программное обеспечение для работы с TOR сетью. Благодаря данному домену очень легко отличить ссылки на обычные веб-сайты в обычном Интернете от ссылок на ресурсы Темного Интернета в сети TOR.

Настройка VPN-соединения штатными средствами Windows

Настройка VPN-соединения показана на примере Windows 10. Системы 7-й и 8-й версии от Майкрософт конфигурируются подобным способом.

Последовательность шагов:

выбрать доступный для подключения VPN-адрес, записать логин и пароль (скрин вырезан с сайта vpnbook.com)

в правом нижнем углу нажать правой кнопкой мыши на значок интернет-подключения кликнуть на пункт «Центр управления сетями»

в открывшемся окне нажать на ссылку создания и настройки нового подключения

затем выбрать «Подключение к рабочему месту»

если присутствует другое подключение выбираем создать новое

выбираем пункт с VPN

заполнить поле «Адрес в интернете» и поставить галочку напротив пункта, где предлагается разрешить использовать это подключение остальным пользователям

пользователи Windows 7 увидят следущее окно, где вводятся логин и пароль (остальные смотрите ниже)

нажать кнопку «Создать», после чего окно закроется. Снова нажать на иконку интернет-подключения, выбираем созданное “VPN-подключение” → «Подключить»

пользователям Windows 10 ввести логин и пароль

после авторизации справа от пункта VPN-подключения появится надпись «Подключено».