Pptp соединение

Содержание:

- Part 3: How to Setup Free PPTP VPN on Your Computer?

- Monitoring

- Part 1: What is PPTP VPN?

- Реализация PPTP в разных ОС

- Connect

- What is PPTP?

- Соединение PPTP: что это?

- Начальные условия для корректного соединения

- Выбор протокола для VPN на MikroTik

- OpenVPN

- Известные проблемы и их решение

- Преимущества протокола PPTP

- What Is A PPTP VPN And What Makes It So Popular?

- Summary

- Настройка PPPoE соединения через роутер

- Создание и настройка параметров VPN

- PPTP

- Краткий итог

Part 3: How to Setup Free PPTP VPN on Your Computer?

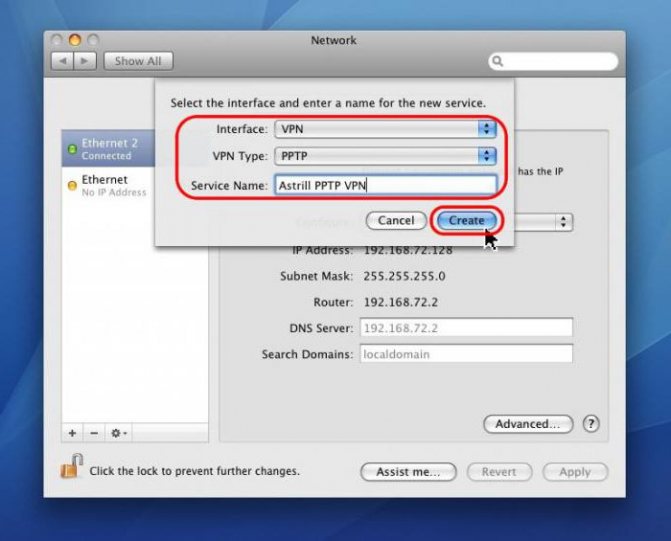

After getting to know about so many free PPTP VPN Singapore, USA, Canada, UK, and other countries, you can easily learn how to set up a PPTP VPN free. The process is quite simple and can be implemented in all the leading versions of Windows (and other operating systems). Though, there could be a slight change in the overall interface of the OS you are using. To set up free VPN PPT, follow these steps:

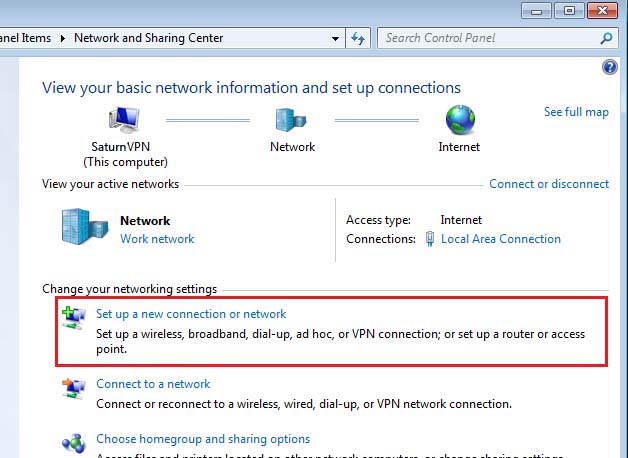

1. To start with, launch Control Panel and go to the Network and Sharing Center.

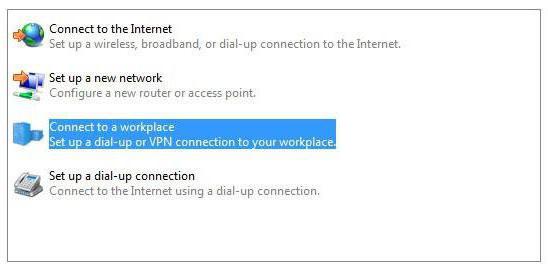

2. From here, you need to select the “Set up a new connection or network” option to start the process.

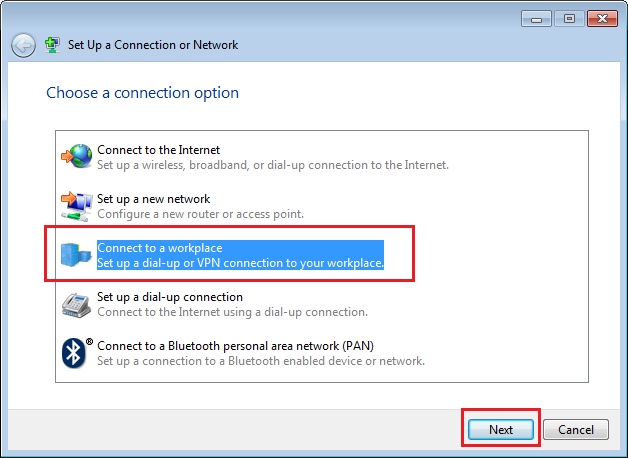

3. This will launch a new wizard that can be used to setup a PPTP VPN free. Out of all the provided options, select the “Connect to a workplace” option.

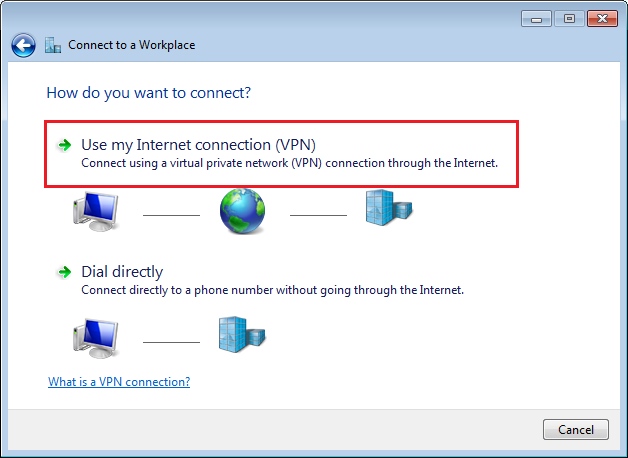

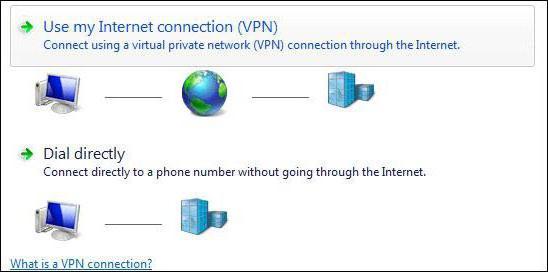

4. On the next window, you would be given an option to either dial directly or use a VPN. Click on the “Use my Internet Connection (VPN)” option to continue.

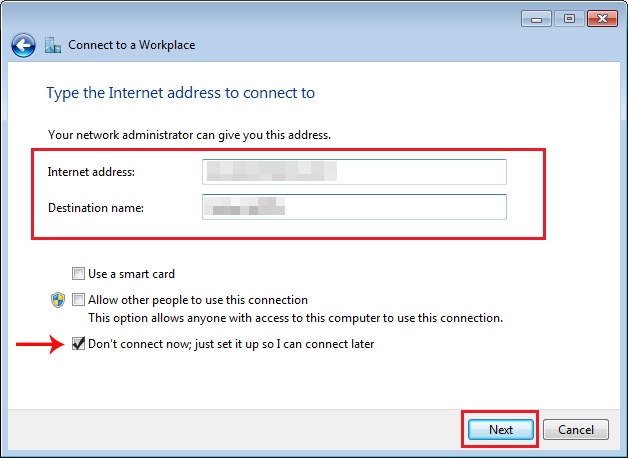

5. Great! Now, you need to provide information related to the host and server. You can refer the free PPTP VPN list we have provided in the previous section and pick the server (and hostname) of your choice.

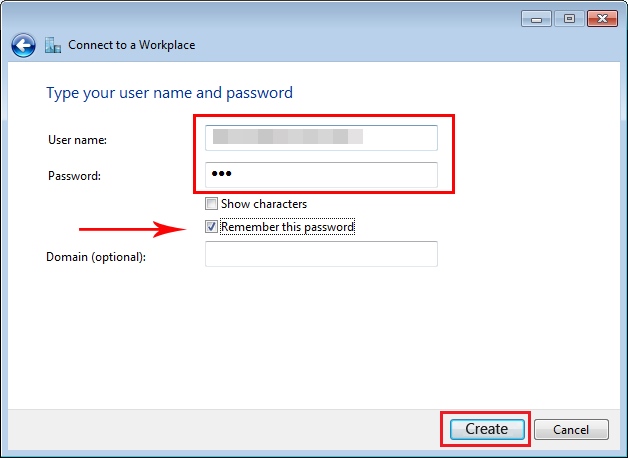

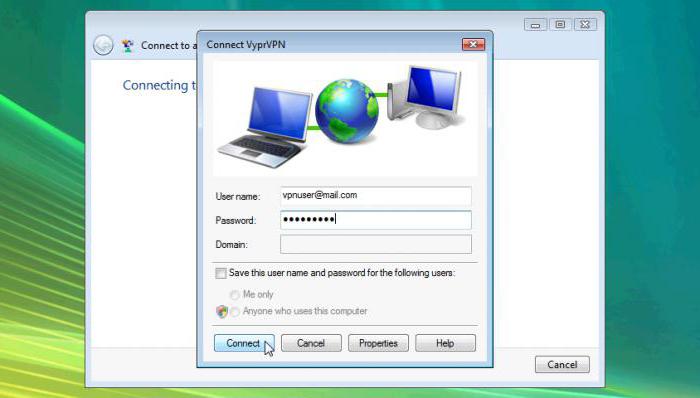

6. As you would proceed to the next window, you need to provide the username and password of the PPTP VPN free you are using. The same can be obtained from our free PPTP VPN list.

7. In the end, just click on the “Create” button to use your VPN. It will be listed under the available networks.

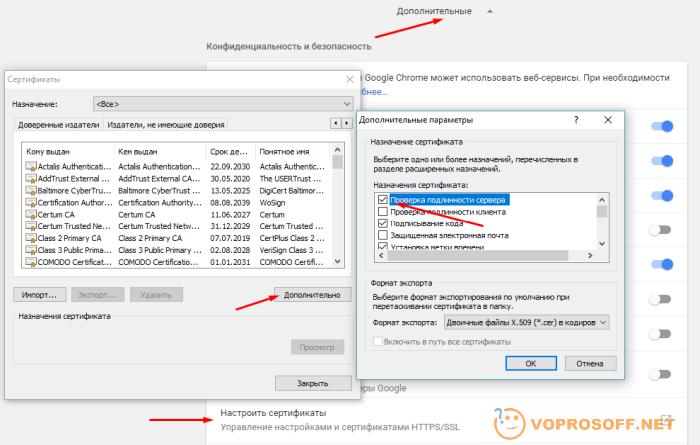

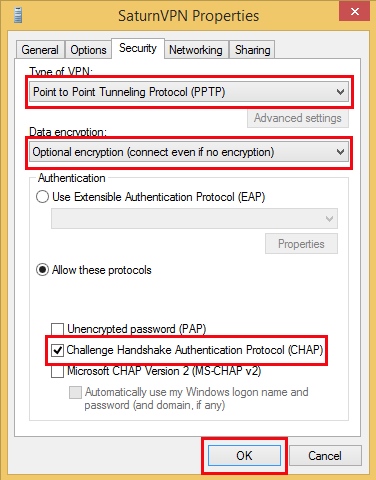

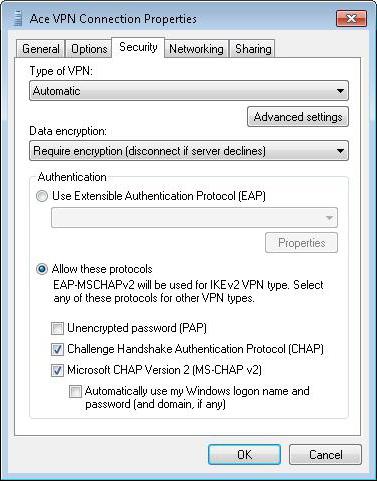

8. Sometimes, we have to change Network Settings to make it work. To do this, just select the VPN you have created and visit its Properties.

9. Go to the Security tab and make sure the type of VPN is listed as PPTP (Point to Point Tunneling Protocol). Also, the data encryption option should be “Optional Encryption (Connect even if no encryption)” and the option for “Challenge Handshake Authentication Protocol (CHAP)” should be selected for “Allow these protocols”.

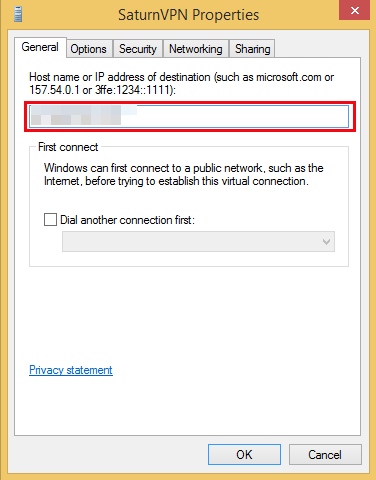

10. Furthermore, you can go to the General tab to make sure the server is specified correctly.

11. Once it is done, you can save these changes and exit the interface. Now, go to the list of available networks and connect to the free PPTP VPN you have created.

That’s it! By following these steps, you would be able to create a free PPTP VPN Singapore, USA, UK, Canada, Germany, or any other location. Simply give this tutorial a try and pick the preferred option from our free PPTP VPN list. If you also have a suggestion for a free VPN PPTP that you want to add to your list, then let us know about it in the comments below.

Monitoring

Monitor command can be used to monitor status of the tunnel on both client and server.

/interface pptp-client monitor 0

status: "connected"

uptime: 7h24m18s

idle-time: 6h21m4s

encoding: "MPPE128 stateless"

mtu: 1460

mru: 1460

Read-only properties

| Property | Description |

|---|---|

| status () | Current PPTP status. Value other than «connected» indicates that there are some problems establishing tunnel. |

| uptime (time) | Elapsed time since tunnel was established. |

| idle-time (time) | Elapsed time since last activity on the tunnel. |

| encoding () | Used encryption method |

| mtu (integer) | Negotiated and used MTU |

| mru (integer) | Negotiated and used MRU |

Part 1: What is PPTP VPN?

The free VPN PPTP was earlier introduced by Windows, but was later adopted by all the other platforms like Linux, macOS, iOS, Android, etc. Even though the layer of encryption in free PPTP VPN is not as secure as other protocols, it makes it pretty fast. Due to this, the PPTP VPN is widely used to bypass location-based restrictions.

- The free VPN PPTP supplies data into packets and send them through a tunnel to attain a secure communication.

- Data is encrypted and its authenticity is kept intact. Due to this, the free PPTP VPN is extensively used in public networks as well.

- It supports the 128-bit Point to Point encryption.

- It is quite easy to setup PPTP free VPN (only the server address, username, and password are needed).

- Even though PPTP is secure and pretty fast, it is not as safe as other protocols (that support 256-bit encryption). It is believed that the government is now able to crack it.

- The tunneling is of two types in PPTP – Voluntary and Compulsory. Voluntary tunneling is initiated from the client’s end while compulsory tunneling is initiated from the server’s end. Compulsory tunneling should be supported by the router.

By attaining a free VPN PPTP server, you can easily connect to it. For instance, if you wish to connect to Singapore, you would need free PPTP VPN Singapore host IP. We have provided a free PPTP VPN list in the next section.

Реализация PPTP в разных ОС

Теперь немного отвлечемся и с другой стороны посмотрим на соединение PPTP. Что это такое, с момента разработки протокола корпорацией Microsoft, тогда мало кто понимал. И впервые в полноценном варианте он был реализован компанией Cisco.

Тем не менее и специалисты Microsoft не отставали. Начиная с версии Windows 95 OSR2, возможности создания подключения на основе PPTP появились и в более поздних программных продуктах, причем даже со встроенными средствами настройки PPTP-сервера. Далее в качестве примера будет рассмотрено PPTP-соединение Windows 7, тем более что именно эта система на сегодняшний день остается наиболее популярной у большинства пользователей.

В системах Linux до недавнего времени полной поддержки этой технологии не было. Она появилась только в модификации 2.6.13, а официально была заявлена в версии ядра 2.6.14.

Системы FreeBSD и Mac OS X поставляются со встроенными PPTP-клиентами. КПК Palm, имеющие поддержку беспроводного соединения Wi-Fi, оборудованы клиентом Mergic.

Connect

To make sure that everything is configured properly, as root execute:

# pon <TUNNEL> debug dump logfd 2 nodetach

If everything has been configured correctly, the command should not terminate. Once you are satisfied that it has connected successfully, you can terminate the command.

Note: As an additional verification you can run and ensure that a new device, , is available.

To connect to your VPN normally, simply execute:

# pon <TUNNEL>

Where is the name of the tunnel you established earlier. Note that this command should be run as root.

Routing

Once you have connected to your VPN, you should be able to interact with anything available on the VPN server. To access anything on the remote network, you need to add a new route to your routing table.

Note: Depending on your configuration, you may need to re-add the routing information every time you connect to your VPN.

Split Tunneling

Packets with a destination of your VPN’s network should be routed through the VPN interface (usually ). To do this, you create the route:

# ip route add 192.168.10.0/24 dev ppp0

This will route all the traffic with a destination of 192.168.10.* through your VPN’s interface, ().

Route All Traffic

It may be desirable to route all traffic through your VPN connection. You can do this by running:

# ip route add default dev ppp0

Note: Routing all traffic through the VPN may result in slower over all connection speed because your traffic will be routed through the remote VPN before being routed normally.

Route All Traffic by /etc/ppp/ip-up.d

Note: All scripts in will called when the VPN connection is established.

/etc/ppp/ip-up.d/01-routes.sh

#!/bin/bash # This script is called with the following arguments: # Arg Name # $1 Interface name # $2 The tty # $3 The link speed # $4 Local IP number # $5 Peer IP number # $6 Optional ``ipparam'' value foo ip route add default via $4

Make sure the script is executable.

Split Tunneling based on port by /etc/ppp/ip-up.d

Note: All scripts in will called when the VPN connection is established.

/etc/ppp/ip-up.d/01-routebyport.sh

#!/bin/bash # This script is called with the following arguments: # Arg Name # $1 Interface name # $2 The tty # $3 The link speed # $4 Local IP number # $5 Peer IP number # $6 Optional ``ipparam'' value foo echo 0 > /proc/sys/net/ipv4/conf/$1/rp_filter echo 1 > /proc/sys/net/ipv4/ip_forward echo 1 > /proc/sys/net/ipv4/ip_dynaddr ip route flush table vpn ip route add default via $5 dev $1 table vpn # forward only IRC ports over VPN iptables -t mangle -A OUTPUT -p tcp -m multiport --dports 6667,6697 -j MARK --set-mark 0x1 iptables -t nat -A POSTROUTING -o $1 -j MASQUERADE ip rule add fwmark 0x1 pri 100 lookup vpn ip rule add from $4 pri 200 table vpn ip route flush cache

Make sure the script is executable and that the vpn table is added to

201 vpn

What is PPTP?

PPTP is a VPN protocol that stands for Point to Point Tunneling Protocol. It had been the first VPN protocol to be introduced in Windows, which was first available for Windows 95. It is amongst the easiest VPN protocol to set up, and much easier to use.

PPTP is useful when you need a faster internet connection for streaming that works well with limited processors. However, PPTP has security vulnerabilities because it has weak VPN encryption of 128-bit. Its underlying authentication protocol i.e. MS-CHAP-v1/v2 is insecure.

Most VPN providers today offer protocols far superior to PPTP.

Point to Point VPN is available by default in Microsoft Windows, but also available for Linux and MAC OS X. While connected to a VPN, all your internet data flows under a VPN tunnel in the following two steps:

- When you launch the PPTP client, it then connects to the internet provider

- After, it creates a TCP control connection that is between the PPTP VPN client and the VPN server. With the help of TCP port 1723, it established a tunnel

The inherent weakness of the PPTP VPN protocol can ultimately lead to a VPN leak.

The Good Old Days

Many members of Generation Y will remember the days when the modem was at the heart of the internet connection as it controlled data transfer between the client and the remote server.

The Remote Access Service (RAS) protocol came forth to allow functionality over telephone lines. Do you remember the funny noises the modem used to make before establishing the connection? “eeen-aaan-kading-kadung……”

The first RAS protocol was the Serial Line Internet Protocol (SLIP). SLIP supported the initial network protocols (TCP/IP) but quickly became obsolete when the dawn of advanced protocols (IPX/SPX) demanded the development of the Point-to-Point Protocol, or PPTP as they are most commonly known.

Соединение PPTP: что это?

Подключение такого типа строится на основе одноименного протокола, сокращение в названии которого происходит от английского point-to-point tunneling protocol, что дословно можно перевести как «туннельный протокол типа «точка-точка». Иными словами, это соединение между двумя абонентами посредством передачи пакетов данных в зашифрованном виде через незащищенные сети на основе TCP/IP.

Тип соединения PPTP позволяет преобразовывать так называемые кадры PPP в стандартные IP-пакеты, которые и передаются, например, посредством того же интернета. И хотя, как считается, протокол PPTP по уровню безопасности уступает некоторым другим вариантам вроде IPSec, он сегодня имеет достаточно большое распространение, ведь, по сути, пользователь имеет дело с одной из разновидностей VPN-подключений (беспроводное соединение).

Начальные условия для корректного соединения

Использование туннелирования является достаточно специфичным. Настройка PPTP-соединения предполагает использование TCP-порта 1723 и в обязательном порядке – протокола IP GRE с номером 47.

Из этого следует, что настройка межсетевого экрана, если таковой имеется, или встроенного брэндмауэра Windows должна быть такой, чтобы IP-пакеты могли проходить свободно и без ограничений. Это касается не только пользовательских машин или локальных сетей. В равной степени такая свободная передача туннелированных данных должна обеспечиваться и на уровне провайдера.

В случае использования NAT на промежуточной стадии передачи данных соответственно должна быть настроена обработка VPN в этом сегменте.

Выбор протокола для VPN на MikroTik

Для настройки соединения по VPN через MikroTik чаще всего используются следующие протоколы:

В сегодняшней статье мы рассмотрим настройку подключения VPN с помощью двух из них, как наиболее часто встречающихся в работе провайдера и системного администратора: PPtP и PPPoE. Продолжение темы — в следующих статьях.

Мы не храним дорожные записи

Единственная информация, которую мы храним, — это ваше имя пользователя и адрес электронной почты. Это всегда актуально для наших серверов в Швеции. Данные трафика, которые вы генерируете, всегда будут анонимными. Поскольку мы шифруем весь трафик, который вы генерируете, в принципе для вашего интернет-провайдера и вашего работодателя невозможно увидеть, что вы делаете в Интернете.

OpenVPN

Золотой стандарт среди действующих VPN-протоколов. Хорош сразу по всем фронтам:

- Он универсален. Его можно использовать в разных целях, независимо от того, нужен ли вам виртуальный «офис», защищенный от сторонних глаз, или безопасный туннель для подключения к заблокированным ресурсам.

- OpenVPN создан независимой командой разработчиков из OpenVPN Technologies. Главное преимущество протокола — открытый исходный код. Ему он обязан дикой популярностью. Opensource-сущность помогла этой технологии пройти десятки независимых аудитов от фирм, занимающихся безопасностью. Этому помогли кастомные методы шифрования, поддержка SSL и алгоритмов AES-256-GCM.

- Также он обеспечивает скорость передачи данных выше, чем у конкурентов. Многие сервисы, базирующие свои VPN-серверы на базе OpenVPN, обеспечивают передачу зашифрованного контента на скорости до 2000 Мбит в секунду.

- В работе OpenVPN задействуются технологии TCP и UDP, благодаря чему стандарт можно задействовать в качестве альтернативы для других протоколов, когда описываемый стандарт заблокирован на стороне провайдера. А еще он работает стабильно и реже остальных теряет соединение с интернетом (в этом тоже помогает поддержка TCP).

Для настройки и запуска OpenVPN нужен клиент, то есть программное обеспечение, адаптированное под работу с протоколом. Использовать встроенные системные инструменты не получится. Благо клиентских приложений, поддерживающих эту технологию, хватает. И они доступны на Windows, macOS, Linux, iOS и Android. В зависимости от количества подключений OpenVPN может быть бесплатным, но бизнес-клиентам придется заплатить.

Протокол находится в активной разработке, постоянно обрастает обновленными стандартами защиты и повышениями производительности.

Мы уже писали ранее о том, как установить OpenVPN на свой сервер с Ubuntu. И даже рассказали о том, как настроить собственный туннель.

Известные проблемы и их решение

Если у вас в процессе использования «PPTP Client» возникнет проблема, то вполне возможно, что решение проблемы вы найдёте на страничке Руководства по диагностике «PPTP Client»

В большинстве случаев, новички, при запуске PPTP-подключения к провайдеру, для установки VPN-соединения с Интернет, столкнутся с проблемой маршрутизации, которая заключается в том, чтобы на момент активности PPTP-подключения, заменить старые маршруты на новые, а после завершения PPTP-подключения — заменить новые маршруты обратно на старые. Правильный выход из данной ситуации был описан выше, в разделе «Маршрутизация (Роутинг)». При настройке pppd, использование параметров defaultroute и replacedefaultroute не рекомендуется, во избежание возможных и никому не нужных проблем с маршрутами на машине.

Также, при возникновении проблем после переподключения PPTP-подключения (pon,poff,pon,…) можете добавить в скрипт /etc/ppp/ip-down следующее:

ifdown eth0 ifup eth0

где eth0 — это интерфейс вашей сетевой карточки, через который, в таблице маршрутизации, доступен PPTP-сервер.

На практике, обычно, также вы можете заметить, просматривая, в процессе хода работы программы PPTP, файл /var/log/syslog, что он переполнен сообщениями типа

non log: buffering packet

от программы PPTP.

буферизация «out-of-order» («не в обычном порядке») пакета

Признак: при работе pptp, появляется это сообщение, которое, возможно, связано и с любым другим событием:

log: buffering out-of-order packet 272 (expecting 271)

Диагноз: это — нормальная ситуация. Множество сетевых соединений блокирует или меняет порядок следования пакетов в общем потоке пакетов — это обычная нормальная штатная ситуация как часть в их работе. Данное сообщение информирует вас о том, что пакет был потерян или у него был изменён порядок следования в общем потоке пакетов. Сетевая инфраструктура TCP (в модели OSI), которая находится выше этого уровня, ретранслирует потерянные данные.

(фраза «out-of-order» («не в обычном порядке») в этом контексте относится к последовательности пакетов, и не должна быть перепутана с использованием фразы в некоторых переводах на другие языки для предупреждения о неработоспособности общедоступного оборудования.)

Решение: если потери пакетов происходят на уровне выше, чем физический уровень (в модели OSI), проверьте физический уровень (в модели OSI) на наличие возможных проблем.

Вы можете также использовать возможность подсчёта статистики PPTP-соединения, для получения и понимания статистики смотрите руководство страниц man.

Собственно, если проблем на вашем физическом уровне — нет, это не исключает наличие проблем на физическом уровне PPTP-сервера, т.н. провайдера.

Чтобы запретить запись сообщений в лог syslog, раздумывая кто виноват — проблемы физического уровня провайдера или проблемы «PPTP Client» (в любом случае, не проблемы службы, реализующей протокол точка-точка, ppp), добавьте параметр-ключ —loglevel 0 (уровень записи в лог, 0=низкий, 1=по-умолчанию, 2=высокий) в запуск программы pptp интерфейсом псевдотерминала pty (файл «/etc/ppp/$TUNNEL»).

Параметр-ключ —timeout установит время для ожидания перед восстановлением пакетов в общем потоке (от 0.01 до 10 секунд). Добавление параметра-ключа —nobuffer позволит вам полностью отключить буферизацию и восстановление пакетов в общем потоке, при этом любое значение параметра-ключа —timeout будет проигнорировано.

Заметьте, что сообщений очень много, что увеличивает файл syslog до огромных размеров, а это значит, что сообщение, добавленное в файл syslog, пишется после удачной проверки каждого «out-of-order» («не в обычном порядке») пакета, и скорость VPN-соединения из-за этого снижается очень значительно, что не наблюдается при использовании, основанного на netgraph(4), аналога «PPTP Client» — mpd для операционной системы FreeBSD.

Универсального и единого решения для данной проблемы — нет, и если вас не устраивает текущая ситуация, то используйте альтернативы «PPTP Client» (в любом случае, не службы, реализующей протокол точка-точка, ppp), т.н. уточните, а использует ли VPN-сервер (vpn.internet.beeline.ru ), совместно с PPTP, протокол L2TP ?

И если ответ от техподдержки был — да, посмотрите описание настройки VPN-подключения по протоколу L2TP с помощью openl2tp — здесь, и с помощью демона xl2tpd — здесь.

Если у вас имеется какая-то другая проблема при работе с «PPTP Client», то вполне возможно, что решение проблемы вы найдёте на страничке Руководства по диагностике «PPTP Client»

Преимущества протокола PPTP

Есть несколько преимуществ использования PPTP в качестве выбранного протокола VPN. Это включает:

Совместимость с Windows по умолчанию

Если вы используете компьютер под управлением любой версии Microsoft Windows, вам будет приятно узнать, что PPTP поддерживается на нем по умолчанию. Это означает, что настройка PPTP VPN не займет слишком много времени и усилий.

Экономичное развертывание

PPTP не только дешевле, но и довольно прост в развертывании, чем L2TP / IPSec и другие протоколы VPN. Это потому, что для этого не требуется инфраструктура открытых ключей (PKI), которая использует цифровые сертификаты для аутентификации.

Быстрая скорость соединения

Когда вы используете установку VPN-подключения, это обычно влияет на скорость вашего Интернета из-за процесса шифрования. Однако вам не нужно беспокоиться об этом при использовании PPTP VPN из-за его низкоуровневого шифрования.

What Is A PPTP VPN And What Makes It So Popular?

Even though newer VPN protocols like OpenVPN, L2TP, or IPsec may offer much better network security, PPTP still among the most popular and widely used network protocols out there.

The reason why this protocol is so popular is because of its speeds and ease of use.

That said, even though PPTP is quite fast, easy to set up, and compatible with a wide selection of desktop and mobile operating systems, it has some well-known vulnerabilities.

But despite that, it is still one of the most popular VPN protocols in the industry.

Here’s why…

- PPTP has been around for more than two decades.

- The configuration is dead simple.

- Different levels of encryption for every application.

- Fast performance is perfect for streaming.

- PPTP is compatible with Windows, Linux, Mac OS, iOS, Android, Tomato, and other operating systems.

Summary

Standards:

PPTP is a secure tunnel for transporting IP traffic using PPP. PPTP encapsulates PPP in virtual lines that run over IP. PPTP incorporates PPP and MPPE (Microsoft Point to Point Encryption) to make encrypted links. The purpose of this protocol is to make well-managed secure connections between routers as well as between routers and PPTP clients (clients are available for and/or included in almost all OSs including Windows).

Multilink PPP (MP) is supported in order to provide MRRU (the ability to transmit full-sized 1500 and larger packets) and bridging over PPP links (using Bridge Control Protocol (BCP) that allows the sending of raw Ethernet frames over PPP links). This way it is possible to setup bridging without EoIP. The bridge should either have an administratively set MAC address or an Ethernet-like interface in it, as PPP links do not have MAC addresses.

PPTP includes PPP authentication and accounting for each PPTP connection. Full authentication and accounting of each connection may be done through a RADIUS client or locally.

MPPE 128bit RC4 encryption is supported.

PPTP traffic uses TCP port 1723 and IP protocol GRE (Generic Routing Encapsulation, IP protocol ID 47), as assigned by the Internet Assigned Numbers Authority (IANA). PPTP can be used with most firewalls and routers by enabling traffic destined for TCP port 1723 and protocol 47 traffic to be routed through the firewall or router.

PPTP connections may be limited or impossible to setup though a masqueraded/NAT IP connection. Please see the Microsoft and RFC links listed below for more information.

Настройка PPPoE соединения через роутер

В разных операционных системах процесс настройки PPPoE соединения отличается. В данной статье мы разберём настройку на примере Windows 7 и Windows 10. А вместе с тем и в системе Linux – Debian. Если вы используете для соединения с интернетом роутер, то настраивать PPPoE соединение нужно именно в нём в его интерфейсе. Настройка в ОС Windows не сильно отличается, но всё-таки имеет ряд нюансов.

Для начала рассмотрим, как настроить PPPoE соединение в роутере, на примере TP-Link. Возможно вас заинтересует, статья про то, что такое Роутер.

Для того, чтобы попасть в интерфейс настроек модема нам нужно открыть любой браузер, который вам больше нравиться и ввести в адресную строку IP-адрес модема, в зависимости от производителя он может отличаться, но в нашем случае это 192.168.0.1. Логин и пароль должен быть указан на наклейке роутера. Обычно логин admin, пароль admin. Но есть и другие стандартные вариации, например, логин admin, пароль root и т.д. Не будем на это отвлекаться.

После того как вы зашли в интерфейс своего модема и получили доступ к настройкам, перейдите в раздел Сеть, далее перейдите в WAN, в этом разделе нужно будет осуществить настройку роутера, что такое WAN читайте здесь. Тип подключения выбираем «PPPoE/PPPoE Россия», в других маркам модема она может просто называться «PPPoE/PPPoE» или что-то похожее, но название PPPoE должно присутствовать в любом случае.Провайдер вам предоставляет данные для пользования интернетом, логин и пароль, их нужно ввести ниже, эти данные для каждого пользователя индивидуальные.В секцию «Подтвердить пароль, нужно также ввести ваш пароль, остальные настройки оставляем по умолчанию. Нажимаем на кнопку «Подключить» и выполняем перезагрузку вашего роутера. Сделать это можно в разделе «Системные инструменты» – «Перезагрузка».Примерно через пару минут, маршрутизатор будет перезагружен и осуществит подключение к интернету. Хотелось бы отметить, что настройка роутера подходит для любой операционной системы Windows, Linux – Debian и так далее, так как подключение будет производиться, непосредствен самим роутером, согласитесь, это очень удобно.

Ниже вы можете просмотреть видео, настройки на модеме соединения PPPoE

Asus

Настройка IP-адрес и указать его в браузере для открытия веб-интерфейса. Логин и пароль размещены там же.

На экране появится меню быстрой настройки. Требуется закрыть его и перейти на главную страницу. Далее на роутерах с синим интерфейсом нажать «Дополнительные настройки» — «Wide Area Network, WAN) — компьютерная сеть, охватывающая большие территории и включающая большое число узлов, возможно находящиеся в различных городах и странах»>WAN-подключения» выбрать «

Обычно этого достаточно для соединения. Если провайдер предоставляет статический IP, напротив строк «Получить IP-адрес автоматически» и «Подключаться к DNS-серверу автоматически» выбрать «Нет», а затем указать данные, предоставленные поставщиком услуг.

D-Link

Роутеры D-Link имеют несколько прошивок, но действия на них почти одинаковы. Сначала требуется войти в веб-интерфейс и авторизоваться, пропустить окно быстрой настройки. Далее:

- Кликнуть «Расширенные настройки».

- В разделе «Сеть» нажать «

- Нажать «Добавить».

- Указать тип соединения –

Маршрутизатор будет перезагружен, чтобы изменения вступили в силу.

TP-Link

У роутеров TP-Link три варианта прошивки и, соответственно, три варианта веб-интерфейса – зеленый, синий и бирюзовый.

Для настройки Wide Area Network, WAN) — компьютерная сеть, охватывающая большие территории и включающая большое число узлов, возможно находящиеся в различных городах и странах»>WAN».

Указать «Тип подключения» — «статический IP-адрес. Во втором случае потребуется вручную ввести IP и маску подсети.

Кликнуть «Сохранить».

Действия для роутеров с синим веб-интерфейсом:

- Кликнуть «Базовая настройка».

- Нажать «Интернет».

- Выбрать способ соединения – «

После перезагрузки роутера можно будет воспользоваться новым соединением.

Keenetic

Чтобы настроить PPPoE (англ. Point-to-point protocol over Ethernet) — сетевой протокол канального уровня (второй уровень сетевой модели OSI) передачи кадров PPP через Ethernet. В основном используется xDSL-сервисами. Предоставляет дополнительные возможности (аутентификация, сжатие данных, шифрование).»>PPPoe/

- Установить тип (протокол) – IP-адрес, маску подсети, шлюз, DNS.

- Сохранить изменения.

После перезагрузки новые параметры станут действительными.

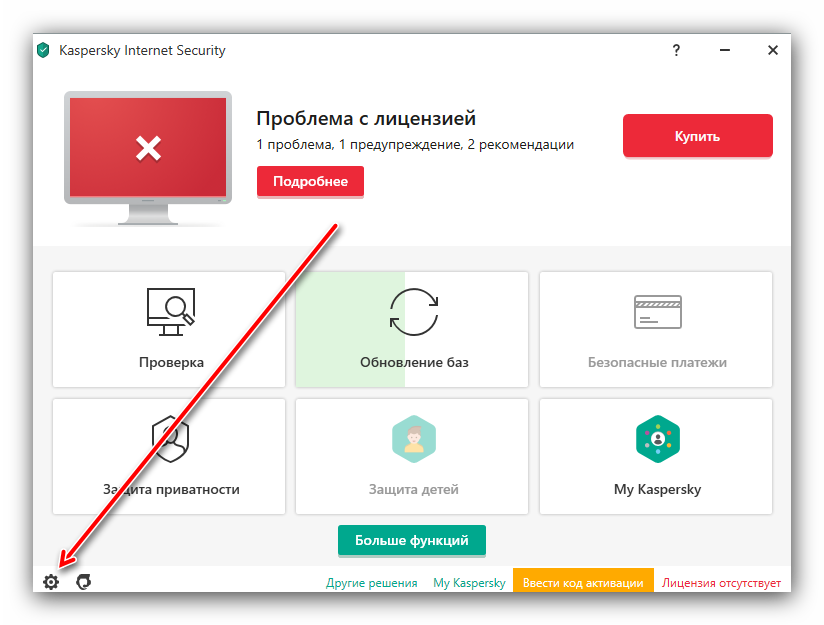

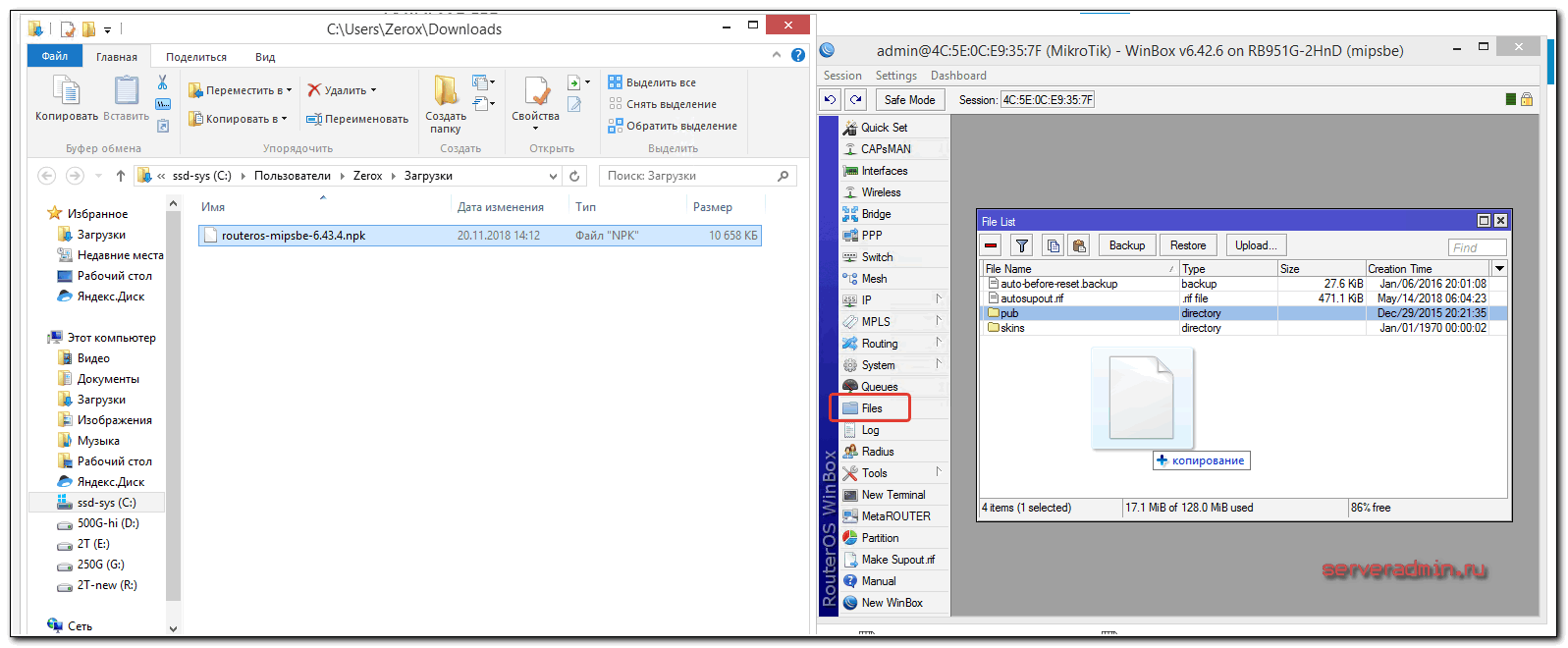

Создание и настройка параметров VPN

На следующем этапе нужно создать VPN-подключение. Для этого в разделе «Центра управления» в правой части окна используем строку создания нового подключения.

После этого выбираем подключение к рабочему месту, а затем – использование существующего подключения к интернету.

Далее откладываем настройку-интернет-соединения, а в следующем окне указываем интернет-адрес оператора VPN и вводим произвольное имя (обязательно внизу ставим галочку напротив строки «Не подключаться сейчас»).

После этого вводим логин и пароль, если таковые предусмотрены договор на предоставление услуг, и жмем кнопку «Создать».

В списке доступных подключений выбираем только что созданное и в новом окошке нажимаем кнопку свойств. Далее действовать нужно предельно аккуратно. На вкладке безопасности в обязательном порядке необходимо установить следующие параметры:

- тип VPN: автоматический;

- шифрование данных: необязательное;

- разрешения протоколов: CHAP и CHAP версии 2.

Подтверждаем изменения переходим к окну установки соединения, где жмем кнопку подключения. Если настройки произведены должным образом, произойдет подключение к интернету.

PPTP

Point-to-Point Tunneling Protocol — старая технология, которая давно перешла в разряд винтажных и сейчас практически не используется. Была создана компанией Microsoft в 1999 году.

Протокол устанавливает стандартное двухканальное соединения типа PPP между устройствами, а потом передает данные через инкапсуляцию по методу Generic Routing Encapsulation. Параллельно с этим действует соединение по TCP-порту. Первое используется непосредственно для передачи информации, второе нужно для управления подключением.

PPTP сложен в настройке и в управлении. К примеру, из-за необходимости поддерживать сразу две сетевые сессии с трудом получается перенаправлять сигнал на сетевой экран. Из-за спецификаций GRE и других компонентов протокола страдает безопасность.

Несмотря на наличие поддержки MS-CHAPv2 и EAP-TLS для авторизации пользователей, PPTP остается небезопасным VPN-протоколом, не рекомендуемым к использованию для решения серьезных задач. Подобрать ключ и получить доступ к частной сети можно примерно за 23 часа с помощью профильного онлайн-сервиса.

В свое время эта технология обрела успех благодаря поддержке со стороны Microsoft и внедрению PPTP в Windows по умолчанию. Для настройки не требовались сторонние клиенты и программные инструменты, но в связи с появлением более надежных альтернатив в духе OpenVPN, популярность PPTP начала снижаться. Сейчас даже Microsoft рекомендует использовать продукты конкурентов и прекратить эксплуатировать PPTP ввиду его незащищенности и нестабильности.

Краткий итог

На этом в описании подключения типа PPPoE, в принципе, можно поставить точку. Настройка соединения, как уже понятно, производится совершенно просто. Что же касается устранения возможных сбоев с разными ошибками, и тут особых сложностей быть не должно. Однако самый главный вывод, который можно сделать из всего вышесказанного, сводится к тому, чтобы вручную присваиваемые параметры для создаваемого подключения не изменять. В самой экстренной ситуации в качестве дополнительного решения можно использовать смену DNS-серверов, выставив в качестве их адресов бесплатные комбинации от Google, Yandex или других сервисов, которые их предоставляют всем пользователям без каких-либо ограничений.

Установку и настройку ADSL-модема обычно производит служба технической поддержки провайдера. Но вы должны знать, как все работает, на случай, если когда-то придется настраивать самому.

Специальное цифровое устройство (ADSL-сплиттер), обычно входящее в стандартный комплект поставки, подключено к телефонной линии. Простым телефонным кабелем к ADSL-сплиттеру подключены обычный телефон и ADSL- модем. В свою очередь, ADSL-модем подключен к компьютеру с помощью отрезка Ethernet-кабеля (витой пары), также входящего в комплект поставки.

Схема подключения показана на изображении ниже.

После подключения модема к компьютеру просто включите его питание — никаких драйверов устанавливать не придется. Для работы ADSL-соединения нужен только один драйвер, который уже обычно установлен, — драйвер сетевой платы.

Как только ADSL-модем будет подключен к компьютеру, можно приступить к настройке ADSL-соединения. Обычно его настройка происходит без всяких сложностей. Убедитесь, что ваш DSL-модем включен, откройте окно , для этого щелкните правой кнопкой мыши по значку сетевой активности в области уведомлений на панели задач и в появившемся контекстном меню выберите команду Центр управления сетями и общим доступом

РЕЖИМ МОСТА И РЕЖИМ МАРШРУТИЗАТОРА

В открывшемся окне Центр управления сетями и общим доступом выберите команду Создание и настройка нового подключения или сети

В открывшемся окне выбора вариантов подключения выберите Подключение к Интернету

Если на данном компьютере кто-то (возможно, не вы) уже настраивал подключение к Интернету, система предложит или создать новое подключение (вариант ), или выбрать существующее подключение и Приступить к обзору Интернета.

Выбираем вариант: Все равно создать новое подключение

В следующем окне указываем, как выполнить подключение к Интернету. Поскольку мы настраиваем АDSL-соединение, следует выбрать вариант: Высокоскоростное (с PPPoE).

Если нас интересуют другие виды соединений (например, Коммутируемое), надо установить флажок Показать варианты подключений, которые не настроены для использования.

Теперь введите имя пользователя и пароль, предоставленные вам провайдером, а также установите флажок Запомнить этот пароль, чтобы не вводить его каждый раз при подключении.

Если за вашим компьютером работает еще кто-то, кроме вас (имеется в виду под своими учетными записями), и вы хотите разрешить им использовать ваше подключение, установите флажок Разрешить использовать это подключение другим пользователям. Имя соединения изменять не обязательно.

Нажмите кнопку Подключить, и Windows установит соединение с Интернетом.

Чтобы проще подключаться к настроенной сети, откройте боковую панель Charms Bar, выберите Параметры | Сети и TestNetwork (у вас будет своё название сети) из показанного вам списка.

Обычно на стороне провайдера работает сервер DHCP (Dynamic Host Configuration Protocol), автоматически назначающий нашему узлу IP-адрес, маску сети, IP-адреса DNS-серверов и передающий другую информацию, связанную с настройкой сети. Именно поэтому все, что требуется для настройки соединения — это имя пользователя и пароль. Но все равно вам следует знать, как настраивать соединение вручную (без DHCP) — на всякий случай.

Откройте Центр управления сетями и общим доступом, выберите Изменение параметров адаптера,

Нажмите правой кнопкой на подключении, параметры которого вам нужно изменить, и в появившемся контекстном меню выберите Свойства

Откроется окно свойств соединения.

В большинстве случаев протокол IPv6 вообще пока не используется, поэтому отключите его. Выберите Протокол Интернета версии 4 (TCP/IPv4) и нажмите кнопку Свойства

В открывшемся окне установите переключатель в положение Использовать следующий IP-адрес и введите IP-адрес, предоставленный вам провайдером. Затем выберите Использовать следующие адреса DNS-серверов и укажите адреса предпочитаемого и альтернативного серверов DNS. Нажмите кнопку ОK